毎日約1兆1,450億MBのデータ が生成される中、ビッグデータはビジネスの中心であり続けています。ビッグデータは、ビジネスの世界で引き続き重要な位置を占めています。これらの膨大なデータセットから得られる情報をうまく分析することで、ビジネスのほぼすべての側面に力を与えることができます。さらに、現代の仕事の世界ではデジタル化が進んでおり、あらゆるビジネスにおいて技術チームが不可欠となっています。

最新のアプリケーションにハイパースケールのクラウドプロバイダーやマイクロサービスを採用する企業が増えるにつれ、マシンデータの生成速度が速くなり、膨大なデータ量に拍車をかけています。しかし、ビッグデータの顕著なメリットの傍らで、山のような課題も浮上しています。

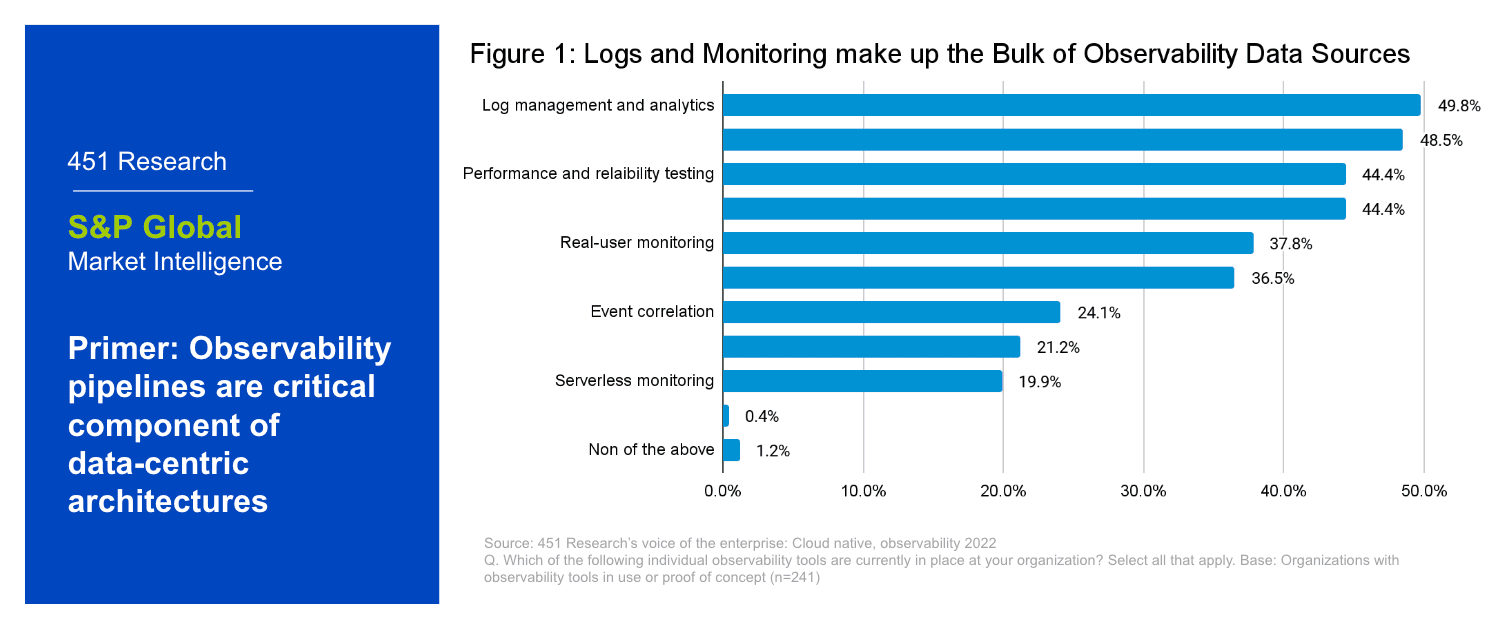

例として、モニタリング、計画、セキュリティ、および最適化のための最大の単一データセットである「ログデータ」について議論しましょう。過去、多くの組織はリソースとしてのログデータの可能性を無視していましたが、現在ではモニタリングデータにおける未開拓の宝庫として広く認識されています。

しかし、その計り知れない規模と複雑さゆえに、マシンから生成される大量の非構造化ログデータを分類することは、途方もない作業です。堅牢なログ管理プロセスによって、これらの大容量かつ高速度なデータセットを容易に整理・分析することが可能になります。

ログ管理プロセスとは?

大きく分けて、ログ管理はログのあらゆる側面を扱い、2つの目標を達成するために機能します:

- デジタルパフォーマンスと信頼性への対処、トラブルシューティング、フォレンジック調査、ビジネスインサイトの取得のためにデータを収集、保存、処理、統合、分析します。

- 企業のソフトウェアスタック全体にわたって、アプリケーションとインフラの信頼性、コンプライアンス、セキュリティを確保します。

包括的なログ管理プロセスは、主に「手順」「ポリシー」「ツール」の3つのコンポーネントで構成されます。これらの概念をより深く理解していただくために、Sumo Logic はこれらのコンポーネントを詳細に調査するこのガイドを作成しました。

ログの管理が重要となる理由

中心的存在であるログ管理とは、リアルタイムの分析と洞察を生成するために、膨大な量のログイベントを収集、整理、相関させることです。これは、以下を含むいくつかの理由から極めて重要です。

- セキュリティの強化: ログ管理はすべてのユーザーアクティビティを追跡し、データ漏洩、侵害、その他のリスクの防止、特定、影響の最小化に役立ちます。

- システムの信頼性の向上: ログファイルを監視することで、システムの動作を把握しやすくなり、DevOps担当者による情報収集を強化できます。また、ログ管理は、パフォーマンスに問題が発生した場合に、チームが根本原因を迅速に特定するのにも役立ちます。

- より優れた顧客インサイト: ログおよびログ分析から得られるデータインサイトは、セキュリティや システムパフォーマンスの向上にとどまりません。このデータは、顧客が自社のアプリケーションとどのようにやり取りしているかを理解するのにも役立ちます。これには、顧客が使用しているブラウザの特定や、その他の行動に関する洞察が含まれます。

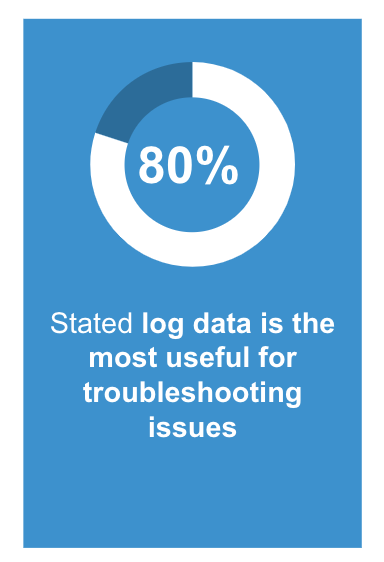

- データの可観測性の簡素化: ログ管理により、分散したアプリケーションからデータを収集し、一箇所に保存することができます。これにより、アプリケーションのパフォーマンス、ビジネス分析、およびトラブルシューティングのためのインサイトを取得するプロセスが簡素化されます。

Sumo Logicによる2023年2月実施の顧客調査:トラブルシューティングに最も有用なデータの種類について

ログ管理プロセスの手順とは?

詳細は組織によって異なりますが、どのログ管理プロセスでも5つの基本ステップがあります。

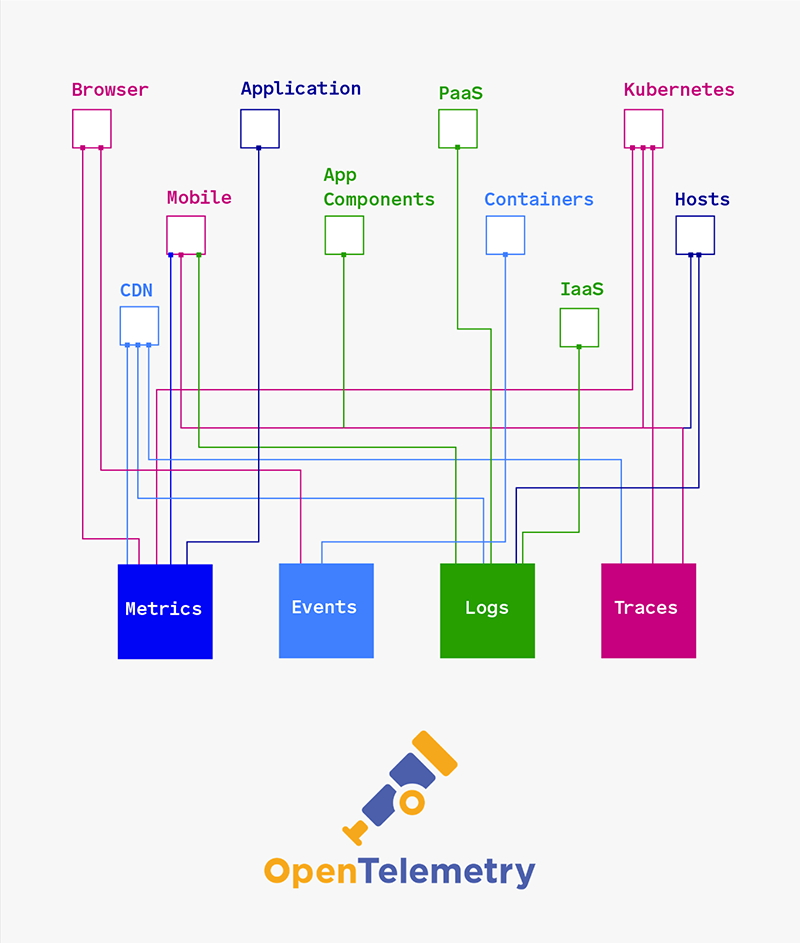

1. 計装と収集

ログ管理プロセスの最初のステップでは、ステップ2でのログ集約をサポートするために、技術スタック全体の個別の場所から収集を行います。ログコレクターツールを使用してこの手順を完了してください。多くの組織はログデータの収集に rsync や cron のような従来型のツールを使用していますが、これらのツールはリアルタイムのモニタリングをサポートしていません。継続的なモニタリングとレビュープロセスを維持するためには、すべてのログを収集することが不可欠です。また、オープンソースの収集用ツールである OpenTelemetry は、すべてのマシンデータを生成、収集、およびエクスポートできることも付け加えておきます。これにより、技術スタックのすべてのレイヤーに対する可視性が向上し、より優れた可観測性が実現します。

OpenTelemetry は、すべてのマシンデータを計装、生成、収集、およびエクスポートするために使用できるツール、API、およびSDKのコレクションです。

これはマシンデータ収集のゴールドスタンダードになりつつあります。

ログの収集に加えて、パース(解析)もこの初期段階の重要なコンポーネントです。ログパースは、ログテンプレートとパラメータを抽出してログファイルを解釈します。これにより、ログ管理システムは各ファイルに含まれるデータを読み取り、カタログ化し、保存することができます。ログパースは半構造化および非構造化のユースケースに適用されますが、非構造化データにはさらなる重労働が必要です。要約すると、パースのプロセスは消化しにくいデータを取り込み、より読みやすい形式に変換します。

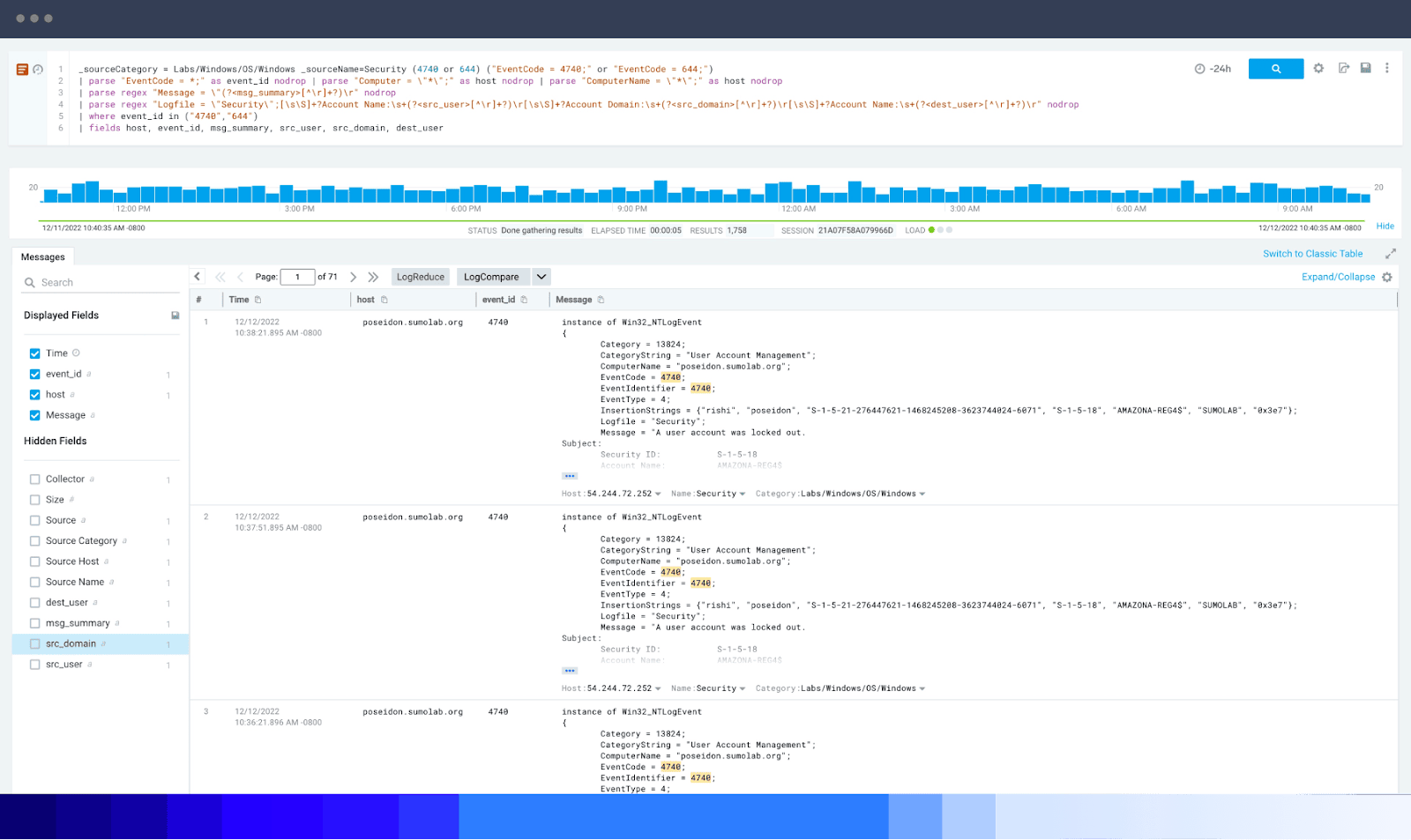

従来型のツールを使用する場合、パースは複雑になることがあります。ログデータには多くの形式があるため、従来のツールのパース機能はすべてのログファイル形式に対応しているわけではありません。つまり、ユーザーはしばしばカスタムパーサーを作成する必要があり、多大な時間を費やすことになります。この問題を解決するために、Sumo Logic のようなツールは形式に関係なくログメッセージからフィールドを抽出できます。詳細については、パース演算子(parse operators)のリソースを確認してください。

2. 一元化とインデックス作成

すべてのログファイルとデータが収集・パースされたら、次のステップは集約の完了です。ログ集約(Log aggregation)とは、信頼できる唯一の情報源を作成するために、すべてのログを1つのプラットフォーム上の一元化された場所に統合することを指します。これにより統合が行われる一方で、インデックス作成によって検索が可能になり、ITおよびセキュリティチームが必要な情報を効率的に取得できるようになります。

貴重なデータがITインフラストラクチャ全体に散在している状態は、大きな非効率性を生み出し、セキュリティ侵害のリスクを高めます。異なるユースケースのために同じログデータを複数回収集することは、そのデータの取得コストを増大させます。

集約がいかに重要であるかをさらに説明するために、サイバーセキュリティにおけるログ管理を見てみましょう。セキュリティアナリストは、侵害の根本原因と深刻度を判断するために、ログイベントデータに頼ることがよくあります。ログデータがさまざまな場所に分散していると、アナリストがサイバー脅威を根絶するために必要な情報を見つけるのがはるかに困難になります。この情報を一元化し、インデックスを作成することで、ネットワーク全体のアクティビティを統合的に把握できるようになり、脅威の特定やその他の問題のトラブルシューティングを即座に行うことが容易になります。リモートワークの急速かつ突然の増加がサイバーおよびデータセキュリティに関する新たな課題を引き起こしている今、ログデータの統合的なビューを持つことは、ほとんどの組織にとって最優先事項であるべきです。

すべての構造化ログと非構造化ログ、およびセキュリティイベントを単一のセキュリティデータレイクに保存し、最大限の効率を実現しましょう。

過去、多くの組織はログデータを中央の場所に転送するために Syslog シッパーのみに頼ってきました。この単純な方法は機能しますが、Syslog はしばしば拡張が困難です。Sumo Logic のクラウドネイティブ・プラットフォームと300以上のアプリケーションおよび統合機能は、Syslogシッパーのようなレガシー製品の非効率性を解決し、技術スタック全体での集約プロセスを簡素化します。

3. 検索 / クエリ実行と分析

集約が完了したら、次はログデータを分析します。簡単に言えば、ログ分析とはログデータをレビューし、理解する手法です。ログ分析の最終的な目標は、一元化されたログからビジネスが有用な分析結果やインサイトを整理・抽出できるよう支援することです。ログ管理のすべての手順と同様に、ログ分析も複雑で多くのレイヤーで構成されています。

以下のセクションでは、ログ分析にまつわる最も重要な一般的な質問について解説します。

ログ解析の仕組みは?

分析プロセスでは、 ログファイルから有益な分析情報を抽出するために複数の手法および機能が利用されます。

- 正規化 とは、データを標準形式に変換することでデータの整合性を向上させるように設計されたデータ管理手法です。

- パターン認識は、機械学習とログ分析ソフトウェアを活用して、ログメッセージの関連性の有無を判断します。データの価値を判断する方法がなければ、ログは情報の金鉱というよりもブラックホールのような存在となってしまいます。

- 分類とタグ付けは、データの可視化に役立ちます。この機能は、ログエントリを異なるクラスにグループ化し、すべての類似したエントリをまとめます。分類とタグ付けにより、ログデータを効率的に検索することがはるかに容易になります。

- 相関分析は、良し悪しに関わらず、特定のイベントをレビューする際に役立ちます。このプロセスでは、すべてのシステムからログ情報を収集し、調査対象イベントとログデータ間の相関関係を評価・特定します。

全データセットに対する堅牢なログクエリによる深い分析により、脅威検知およびパフォーマンス問題のトラブルシューティングの迅速化が図られます。

ログ分析の課題とは?

ログは、あらゆる種類のビッグデータの中で最も包括的なものです。その広範な詳細は、ビジネスシステムのあらゆる状態を分析するための理想的な情報源となります。しかし、ログデータの規模の大きさと複雑な性質により、いくつかの理由から分析が困難になります。

- ログデータは様々な種類があり、非構造データが大半を占め、かつ大量に生成されるため、リレーショナルデータベースでは分析が困難です。

- 一貫性のないログフォーマットは蔓延している問題です。すべてのアプリケーションとデバイスが独自の形式でログを生成するため、標準化には多大な労力を要します。

- 多くのチームが、ログストレージの適正化において助けを必要としています。ログファイルはすぐに膨大になり、クラウドストレージのコスト増加につながります。

大規模なデータセット向けのツールがこれらの課題に対処します。例えば Sumo Logic を見てみましょう。Sumo Logic のユーザーフレンドリーな自動化プラットフォームは、ログデータを迅速にレビューするためのリアルタイム分析や、それ以上の機能を提供します。もはや時間がかかり複雑なインストールやアップグレードは不要であり、ハードウェアやストレージの管理や拡張に頭を悩ませることもありません。

ログ分析の実践 を改善するには?

ログ分析のメリットは素晴らしいものです。しかし、上記の課題を軽減しなければ、手元にあるのは活用できないデータの山にすぎません。ログ管理プロセスとログファイル分析から真の価値を得るために、ログデータを最適化してください。

ログアナライザーやその他のログ管理ツールは、プロセスを最適化し、ログデータから有意義なインサイトを提供できます。これらのツールを導入することで、開発者、セキュリティ、運用チームは、すべての業務アプリケーションをシームレスに監視し、ログデータを可視化して、より高度なコンテキストを得られるようになります。

4. 監視とアラート

分析の後は、監視(モニタリング)とアラートのフェーズに進みます。しかし、ログ監視の目的は何でしょうか?ログデータの監視は、状況把握を維持するために行われます。ログファイルから収集される多才な情報は、システムのパフォーマンス監視を含む多くのプロセスに情報を提供できます。データがログ分析プロセスを通過し、ITチームがどこで非効率やエラーが一般的に発生しているかを確認できるようになった後、適切なチャネルを通じてすべての適切な関係者に通知するためのアラートを作成できます。ログ監視手順は、システムの健全性を評価し、潜在的なリスクを特定し、セキュリティ侵害を防止します。

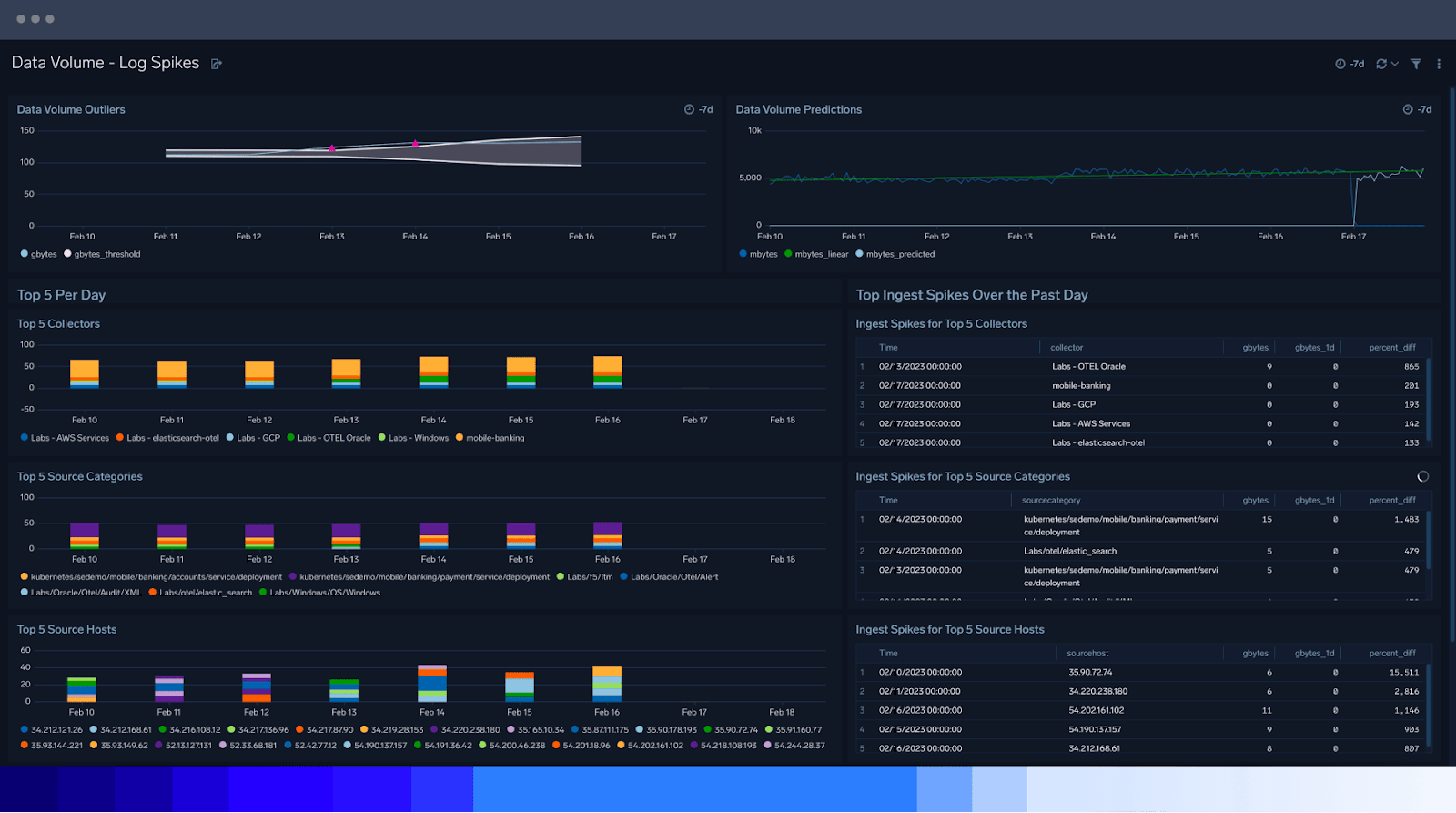

5. レポーティングとダッシュボード作成

収集、分析、監視を行った後は、進捗と発見事項を報告する番です。これには、ログ管理プロセス全体で発掘された重要なデータやメトリクスを可視化することが含まれます。レポーティングとダッシュボード作成の目標は2つあります。

- 標準ダッシュボードはすぐに使い始めることができますが、ユースケースに応じた特定の分析が必要な場合は、カスタムダッシュボードの使用が推奨されます。

- 機密性の高いセキュリティログおよびその他の重要情報に安全にアクセスできるようにします。

- すべての意思決定者および利害関係者がログ管理プロセスで発見された内容を理解できるようにします。

ログ管理ポリシーとは?

ログ管理ポリシーは、ログデータの生成、収集、保存、分析、および報告に関するガイドラインとプロセスを定義します。このポリシーは包括的である必要があり、組織のIT環境全体を網羅し、ログデータを扱うすべての人に指示を与えるものであるべきです。

効果的なログ管理ポリシーを作成するには、企業は次のことを行う必要があります:

- 物事を比較的シンプルかつスケーラブルに保つこと。扱いにくかったり、厳しすぎる要件は見過ごされやすいので注意する。

- ログレベルの使用状況とストレージの制約を把握して計画を立てる。

- すべての規制を確認し、コンプライアンスを促進するガイドラインを策定すること。これは、誰がどのデータにアクセスできるかを決定し、適切なRBACパラメータを設定するのにも役立ちます。

ロギングポリシーの例:NIST 800-53 ロギングおよび監視ポリシー

NIST 800-53 は、米国国立標準技術研究所(NIST)によって作成された北米のサイバーセキュリティ標準およびコンプライアンスフレームワークです。連邦機関のみが NIST 800-53 の規制に従う義務がありますが、どのような企業でも同様のポリシーセットを採用することができます。

NIST 800-53 において、ロギングの要件と規制は特別刊行物(SP)800-82 に概説されています。ログ管理標準 SP 800-82 は、「エンタープライズ全体で効果的なログ管理慣行を開発、実装、および維持するための実用的で現実的なガイダンスを提供」します。以下の概念に関するガイドラインが刊行物全体に登場します。

- ログ管理インフラ

- ログ管理計画

- ログ管理運用プロセス

もちろん、SP 800-82 が唯一のログ管理ポリシーではありません。多くの国が、独自のログ管理プロセス規制方法を開発しています。例えば、英国では司法省と国家サイバーセキュリティセンター(National Cyber Security Centre)の両方がログ管理ポリシーの策定に関与しています。

ログ管理ツールとは?

広範な技術スタックとロギングデータの著しい増加に直面している企業は、これらすべての情報を処理・管理するためのシステムを備えていなければなりません。ハイレベルな視点で見ると、ログ管理ツールは、システムの全体的な健全性と運用パフォーマンスに関する、包括的で実行可能なインサイトを提供します。これらは、ログ管理に関わるプロセスを自動化してコンプライアンスを維持しながら、運用、セキュリティ、およびビジネスに関するインサイトを生成します。近年、ログ管理システムをよりユーザーフレンドリーにし、IT以外のチームでも使いやすくしようとする強い動きがあります。これは、組織全体のコラボレーションとコミュニケーションに利益をもたらします。

ミクロレベルでは、ログ管理ツールの主な機能は以下の通りです。

- データクレンジング機能

- ログの集約

- 自動化されたログの発見と監視

- クエリ言語ベースの検索

- ログのアーカイブとインデックス作成

- 自動構文解析

- トレンドベースおよび件数ベースのアラート機能

多くの企業は、これらの基本機能を超えたログ管理および分析システムを必要としています。Sumo Logic は、これらおよびその他の機能でさらなる価値を提供します。

- リアルタイム分析

- データのサイロ化を解消するシングルソースソリューション

- 統合された可観測性およびセキュリティ

- 高い拡張性を備えたログ分析

- クラウドネイティブの分散アーキテクチャ

- 柔軟で費用対効果の高いライセンス体系

- エンタープライズグレードの安全なマルチテナントアーキテクチャ

- 即座に拡張可能な分析

- 標準提供(OOTB)およびカスタマイズ可能なダッシュボード

- 統合されたフルスタック機能

ログ管理のその他のベストプラクティスもご覧ください

結局のところ、包括的で効果的なログ管理プロセスは、セキュリティの向上、すべてのビジネスプロセスに関するより優れたインサイト、そしてより満足度の高い顧客につながります。ログ管理とログ分析について詳しく知りたい場合は、リソースリポジトリやケーススタディをご覧ください。また、無料トライアルを開始して、Sumo Logicがお客様のビジネスに適しているかどうかをご確認ください。