Sumo Logicは、クエリ言語のエキスパート向けのツールだと思われがちですが、そうではありません。JSONログを扱う技術者はもちろん、Linuxのエラー内容を確認したい運用担当者でも、ここで紹介する 5 つの時短テクニックにより、正規表現や複雑な操作なしに、クリック中心で効率よくログ検索が行えます。値の自動パースやワンクリックでの絞り込みなどを活用することで、トラブルシューティングを迅速化し、業務効率と可観測性の向上につなげることができます。蓄積されたログを、実務に役立つ情報として有効活用していきましょう。

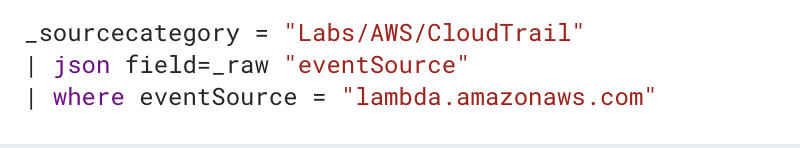

ハック#1:選択したキーの解析(JSON)

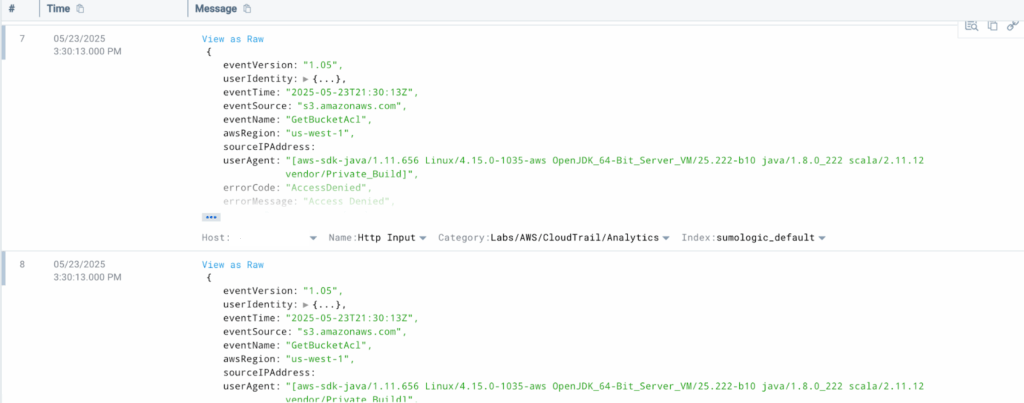

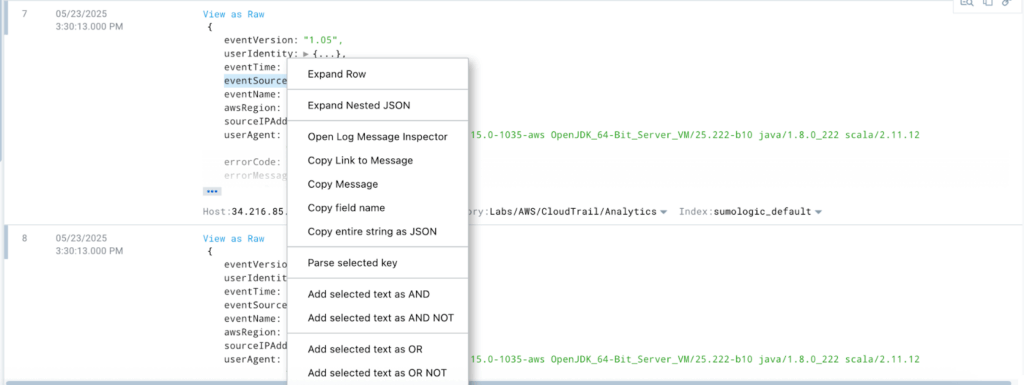

CloudTrailなどの JSON ログを前に、コードを書かずに特定のキーだけをパースしたい場合も心配はいりません。右クリックで「Parse Selected Key」を選ぶだけで、新しい行が自動的に追加されます。この機能により、必要なキーを即座にパースでき、コードは一切不要です。 構造化データを素早く扱うための組み込みショートカットのような機能です。

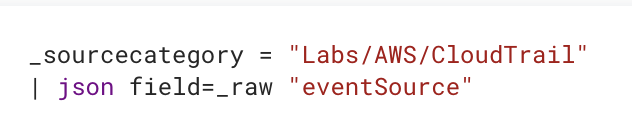

この場合、クエリは次のように表示されます!

ハック#2:値のパーセンテージの確認

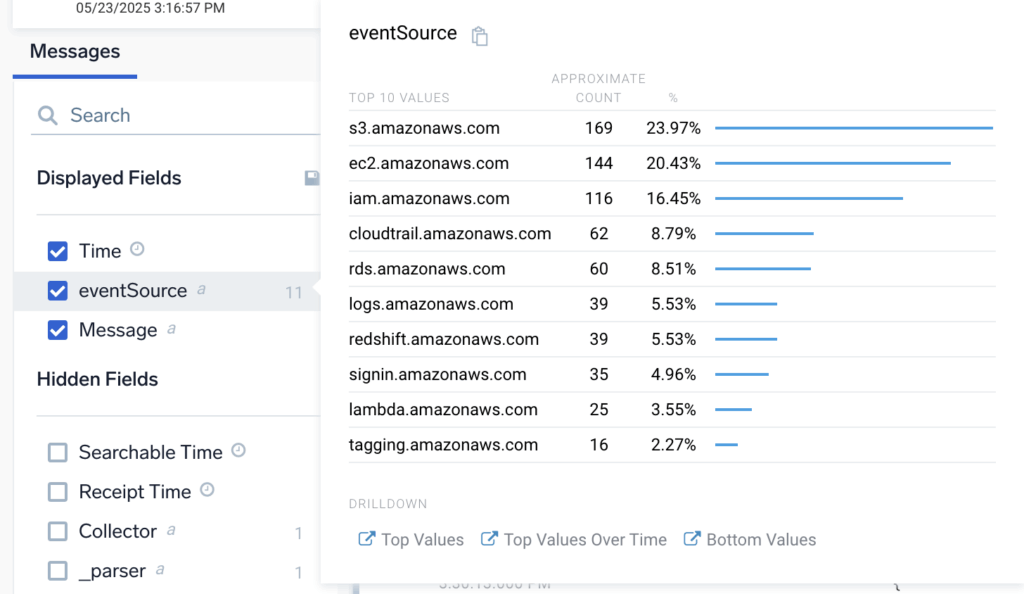

ログ内で「何が一番多く発生しているか」を確認したいとき、わざわざクエリを組む必要はありません。左側のフィールド名をクリックするだけで、上位 10 件の値がすぐに表示されます。手間をかけずにインサイトを得られます。

ログから上位のIPアドレスやイベントソースを確認できるため、非常に役立ちます。

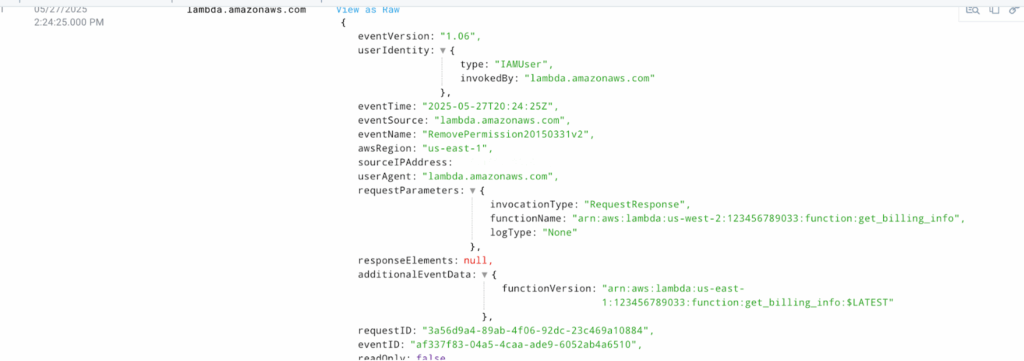

ハック#3:ワンクリックによる値の絞り込み

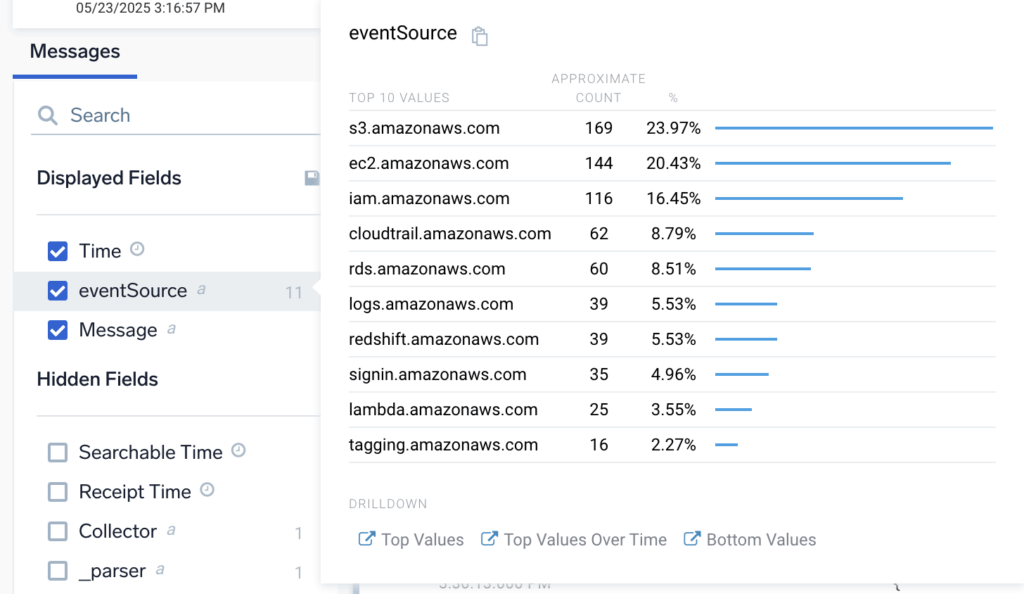

Sumo Logic に流入している上位 10 件の Amazon サービスの中から、気になる値を見つけたら、すぐに詳細を確認できます。対象の値をクリックするだけで、その値に基づくフィルターが自動的に追加されます。

たとえばレイテンシ問題の原因特定のために Lambda のログに絞り込みたい場合は、上位リストから lambda.amazonaws.comをクリックすると、その値でフィルタリングされた新しい行が自動生成されます。

新しいクエリは次のようになります。

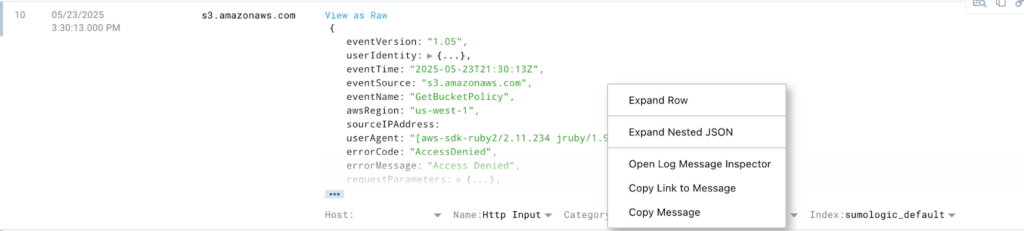

ハック#4:ネストされたJSONの展開

ログの中身を確認するたびに、小さな矢印をいちいちクリックして展開するのが面倒な場合は、「右クリック」して “Expand Nested JSON” を選ぶだけで、ネストされた JSON を一度に展開できます。複雑な塊を、読みやすい情報に変える最も手早い方法です。

数回のクリックで、このログのJSON構造全体が表示されます。

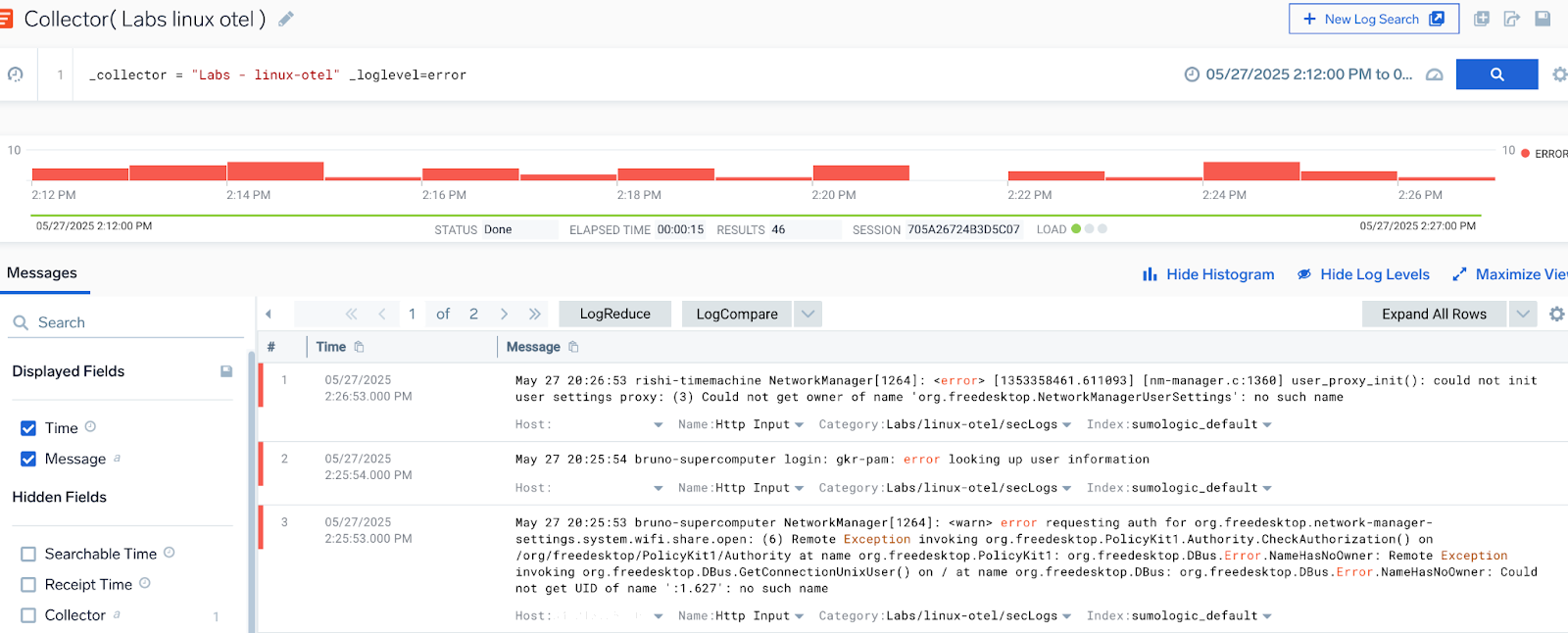

ハック#5:UIによる非構造化ログの解析

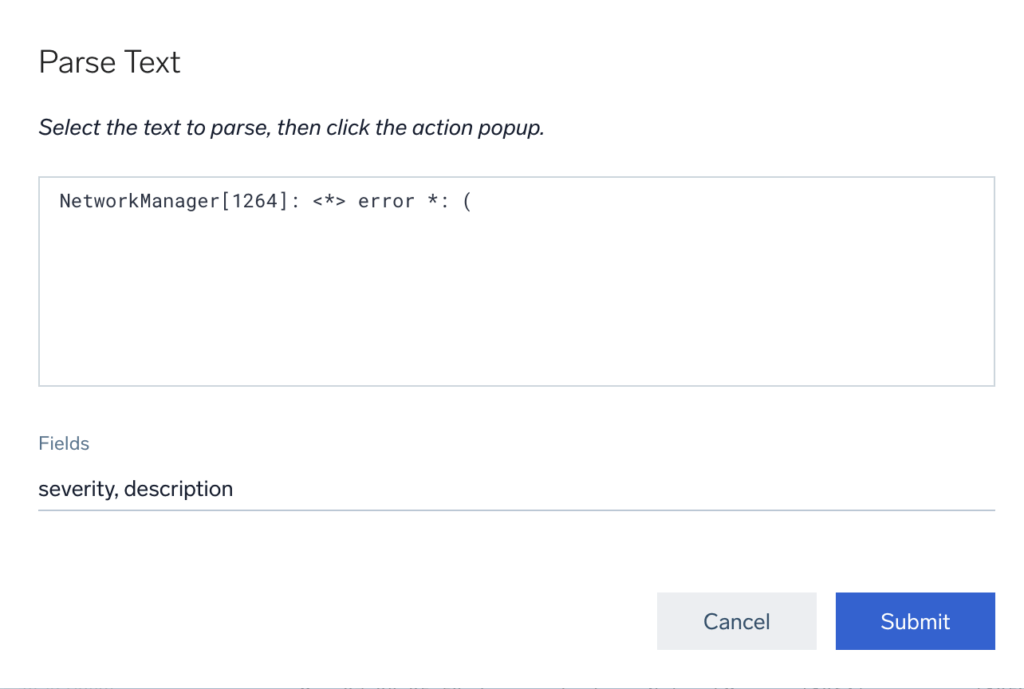

ここまではJSONを前提にしてきましたが、ログが自由形式の場合はどうしますか?問題ありません。このハックを使えば、正規表現を知らなくても 非構造化ログ を扱えます。

Linuxサーバーから乱雑なエラーログを取得されましたか?数回のクリックで、整理された構造化フィールドが作成されます。特別な操作は必要ありません。

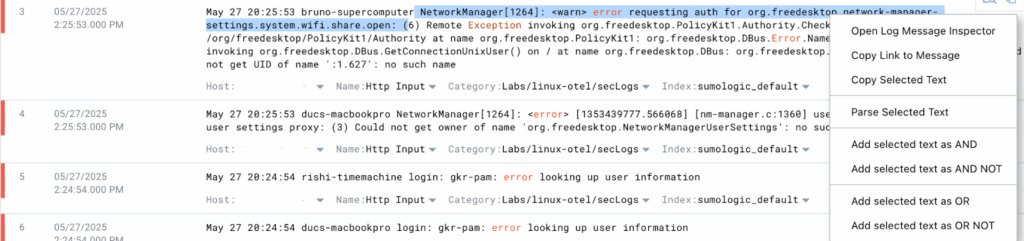

まず、フィールドに分割するテキストを選択します。例として、Network Managerのログとエラーメッセージを挙げます。

次のように「テキスト解析」画面が表示されます。

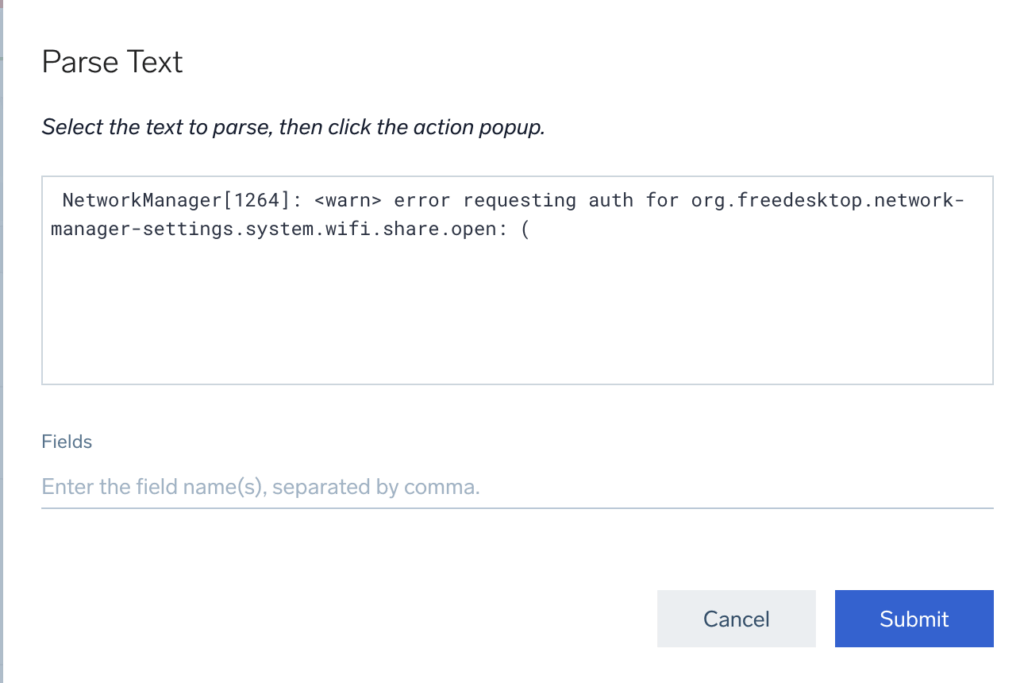

この文字列から抽出したい値を選択します。

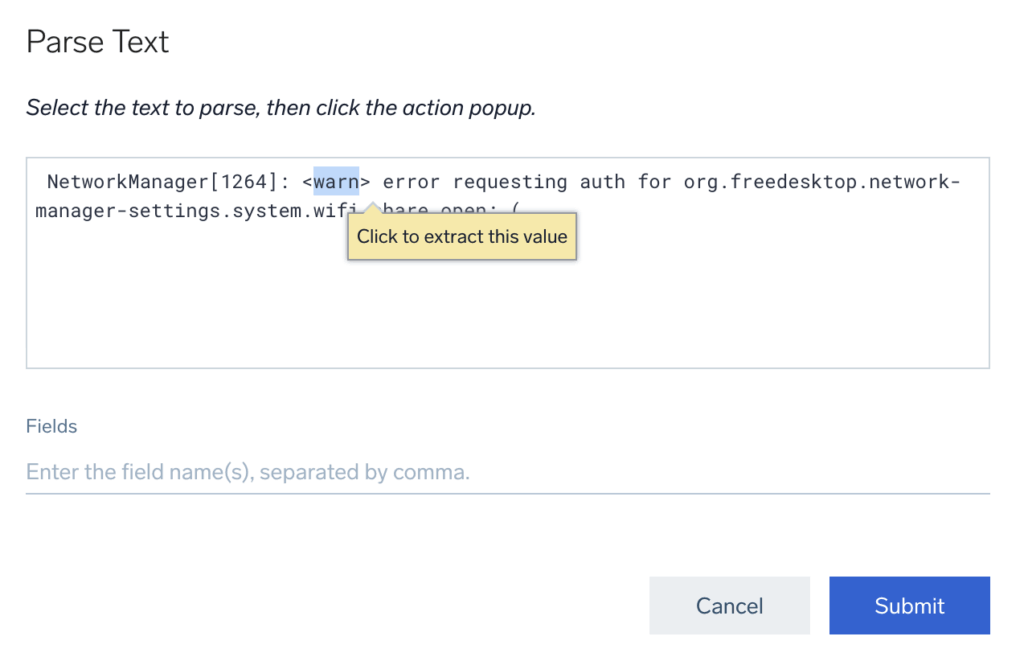

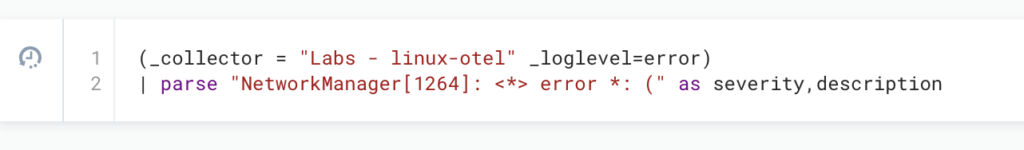

次に、エラーの後のメッセージに対して同じ操作をします。値はワイルドカードに置き換えられ、フィールドに名前を付けます。この場合、フィールド名は severity と description です。

最後に「送信」をクリックします。 クエリ行がこんなにも簡単に作成されました!

クエリ:

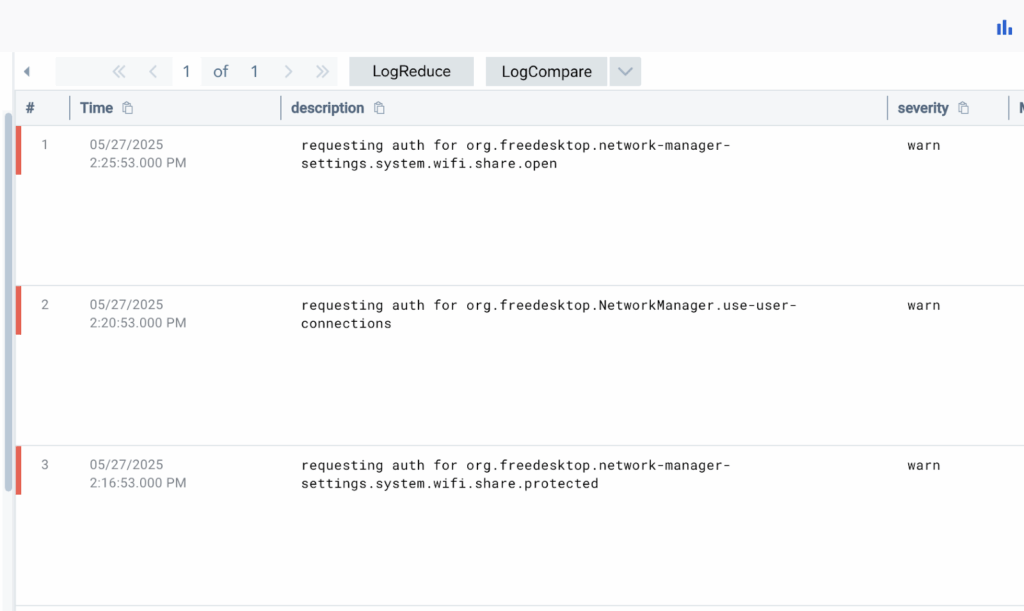

結果:

Sumo Logic をより高速かつ簡便、そして強力に使いこなすための 5 つのシンプルな活用術をご紹介しました。構造化された JSON ログの分析でも、サーバーから出力される雑多なログの読解でも、これらのテクニックを使えば、複雑な作業を省き、迅速にインサイトへ到達できます。複雑なクエリは不要で、ストレスも最小限。クリックとフィルタ操作だけで、「こんなに簡単だったのか」というレベルの分析が可能になります。

自信を持って解析してください、これはほんの始まりに過ぎません。Sumo Logicには賢いショートカットがたくさんあります。

今日から試してみてください。ログハンティングをお楽しみください!