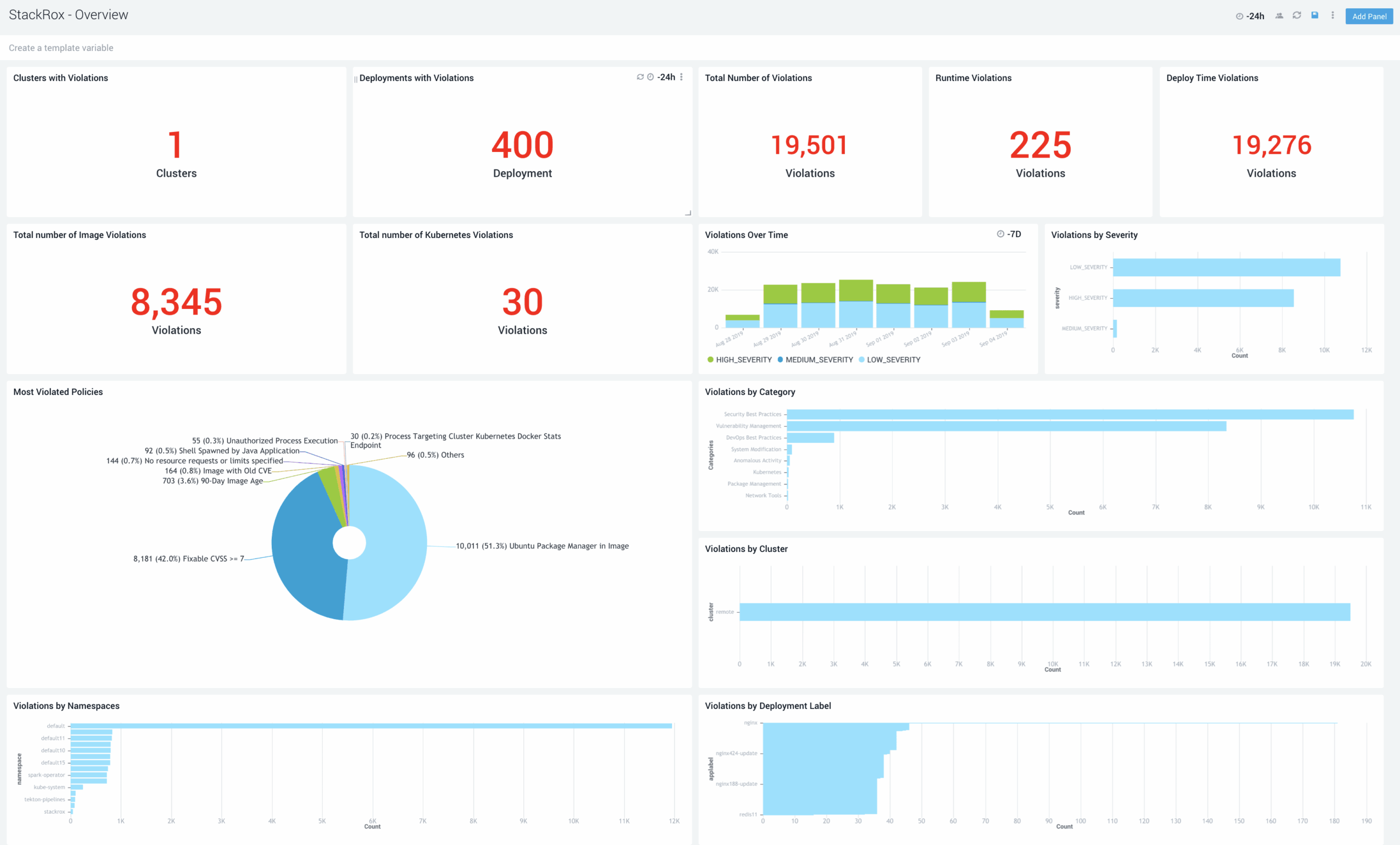

Identifizieren und beheben Sie Schwachstellen, Fehlkonfigurationen, Compliance-Verletzungen und Laufzeitbedrohungen.

Sichern Sie Ihre Umgebung gegen Schwachstellen

Schützen Sie Ihre Cloud-nativen Systeme vor Schwachstellen in Bildern, Containern, Kubernetes sowie Ihren laufenden Implementierungen

Erkennen und verhindern Sie versehentliche Expositionen aufgrund von Fehlkonfigurationen

Identifizieren Sie Fehlkonfigurationen in Bildern, Containern, Clustern, Kubernetes und Netzwerkrichtlinien und verhindern Sie dadurch unbeabsichtigte Risiken, die Ihre Systeme gefährden

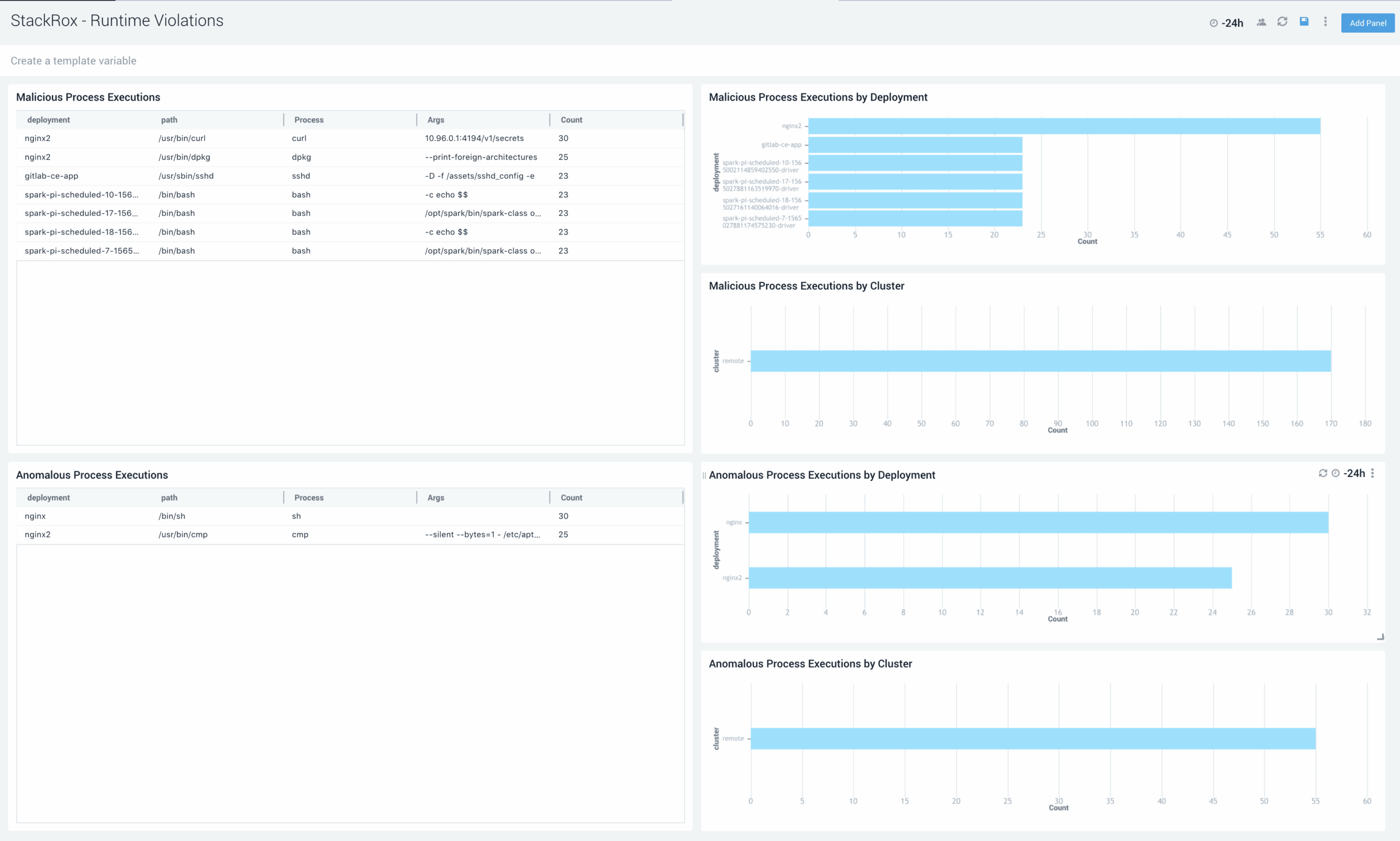

Identifizieren Sie Laufzeitbedrohungen und reagieren Sie darauf

Kombinieren Sie Regeln, Whitelists, Baselines und Verhaltensmodellierungen, um Laufzeitbedrohungen in Ihren Containerumgebungen zu identifizieren und zu beseitigen

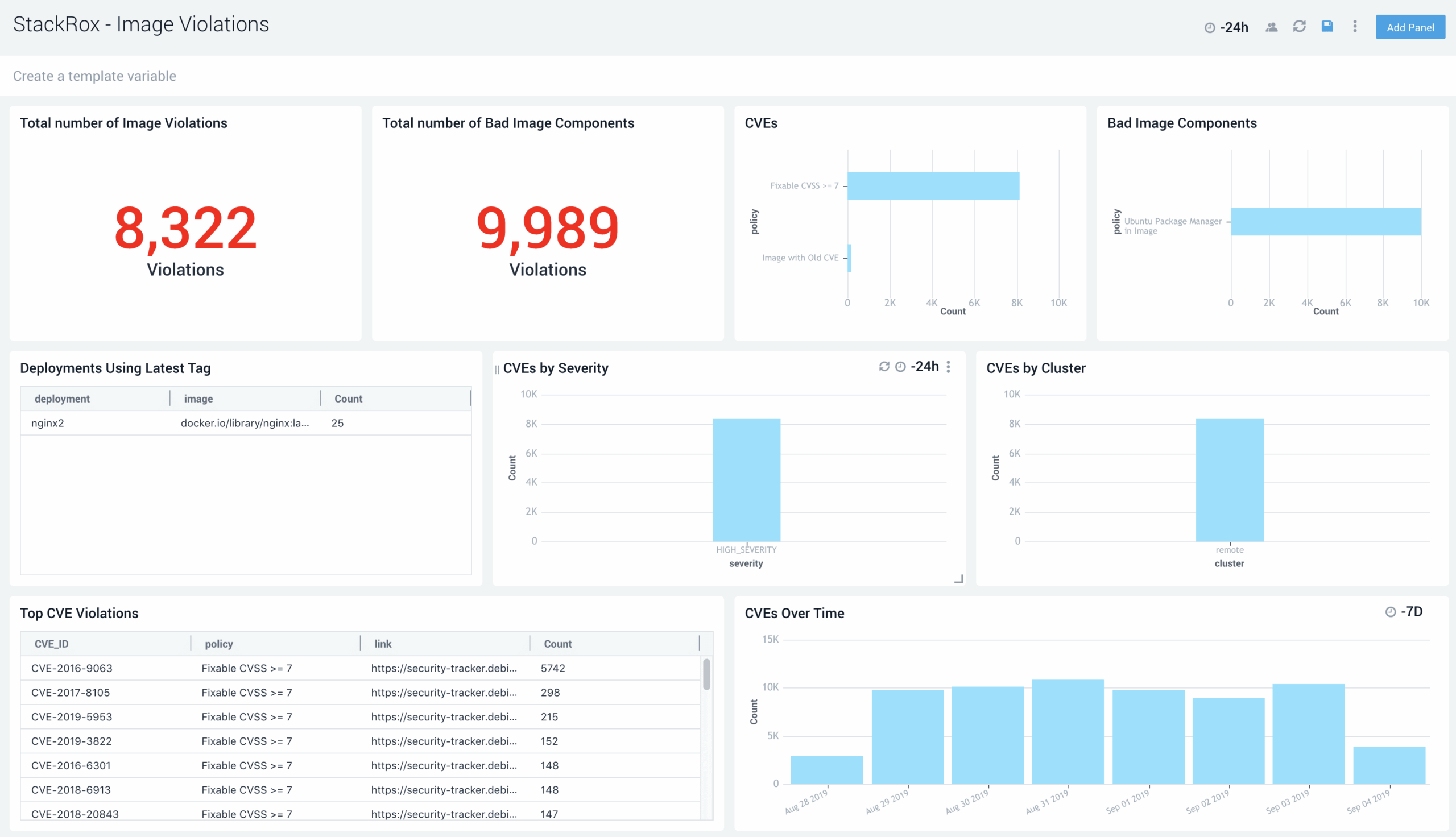

Umfassende Schwachstellenverwaltung

Stellen Sie sicher, dass Ihre Container- und Kubernetes-Umgebungen frei von Schwachstellen sind – vom Augenblick des Image-Builds bis zum laufenden Betrieb –, indem Sie Schwachstellen in Images, aktiven Deployments und Clustern identifizieren. Verstehen Sie Ihr Risikoprofil durch vollständige Transparenz über den Schweregrad der Schwachstellen, die Ihre Umgebung betreffen, damit Sie Behebungsmaßnahmen in Bereichen mit höherem Risiko prioritär behandeln können.

Automatisierte Konfigurationsverwaltung

Operationalisieren Sie die Kubernetes-Sicherheit mithilfe einer automatisierten Konfigurationsverwaltung, damit Ihre Sicherheit mit der Skalierung Ihrer Umgebung mitwächst. Verschaffen Sie sich einen Überblick über die Kubernetes-Konfigurationsverstöße in Ihren Bereitstellungen und Namespaces und verstehen Sie Ihr wahres Sicherheitsrisiko, indem Sie Einblicke in den Schweregrad der Verstöße erhalten.

Echtzeit-Bedrohungserkennung

Überwachen Sie die Ausführung von Prozessen, Netzwerkverbindungen und -flüssen, die Ausweitung von Privilegien und den Start von Dateien, um Bedrohungen in Echtzeit zu erkennen. Verwenden Sie das Dashboard für Laufzeitverletzungen, um festzustellen, welche Bereitstellungen und Cluster einen bösartigen oder anomalen Prozess ausführen und dadurch die forensische Untersuchung und Reaktion zu beschleunigen.