Sumo LogicのクラウドネイティブSIEM

実際に効果のあるSIEMで、回復力のあるインテリジェントなSOCを構築。

Sumo Logic Cloud SIEMは、セキュリティアナリストとSOC管理者が企業全体をしっかりと把握し、攻撃の範囲とコンテキストを徹底的に理解できるようにします。効率化されたワークフローがアラートを自動的にトリアージし、既知および未知の脅威をより迅速に検出します。

MITRE ATT&CKカバレッジエクスプローラー

Sumo LogicのMITRE ATT&CK™カバレッジ エクスプローラーは、戦略的なサイバーセキュリティ対策を提供するSumo Logic Cloud SIEMツールであり、Cloud SIEMのルールでカバーされる攻撃者の戦術、技術、手順(TTPs)を包括的に可視化します。このマトリクスに検知機能をマッピングすることで、強みの領域を特定し、防御の弱点を明らかにし、進化する脅威環境に基づいて強化の優先順位を決定できます。

ノイズの軽減

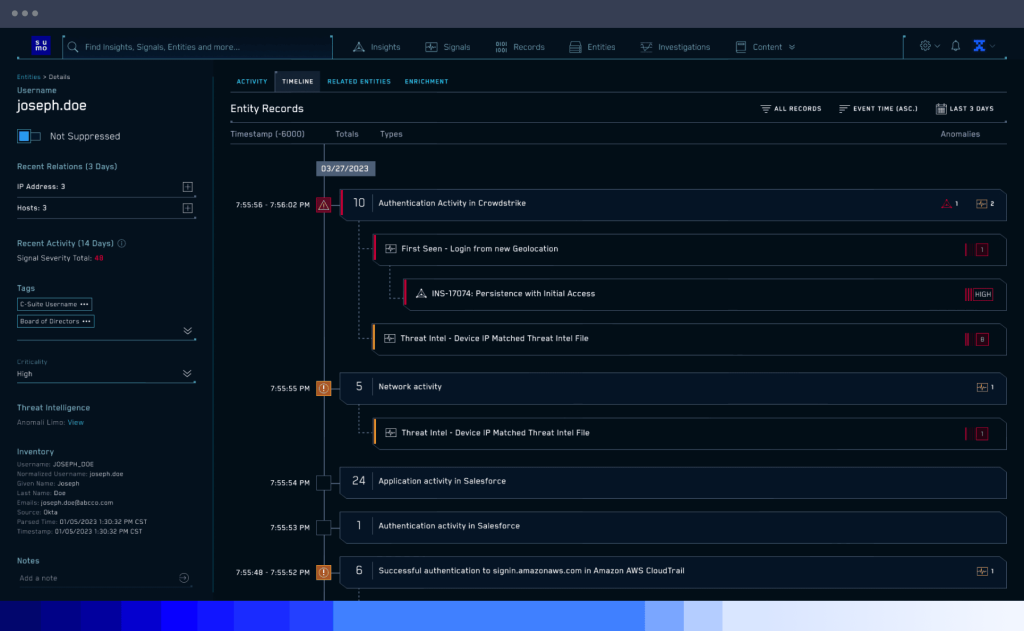

御社のセキュリティチームは、重大な脅威に関して連携する必要がありますか?Sumo Logic Cloud SIEMは、イベント管理とインタラクティブなヘッドアップディスプレイを組み合わせ、脅威インテリジェンスと分析を提供し、アラートに優先順位を付けます。

Cloud SIEMは、構造化データおよび非構造化データからの正規化されたレコードを解析、マッピング、作成し、検出された脅威を相互に関連付けて、ログイベントを削減します。

SIEM、ログ、自動化にまたがる統一されたUIは、効率化されたワークフローと、複数の信頼できる情報源から集約されたリアルタイムの脅威インテリジェンス (カスタムでキュレーションされたフィードを含む) によって強化された実用的なアラートにより、アラート疲労を軽減します。

シグナルと分析情報

MITRE ATT&CKフレームワークに準拠した当社のインサイトエンジンでアラート疲労を軽減します。適応型シグナルクラスタリングアルゴリズムが関連するシグナルを自動的にグループ化し、アラート選別を加速します。集計リスクが閾値を超えた場合、重要な脅威に集中できるよう自動的に洞察を生成します。

概要エージェントは、インサイト内のシグナルについてAI生成の要約を作成し、ノイズを低減して重要な文脈を強調します。アナリストは、インサイトがどのようにトリガーされたかについて明確な説明を得られるため、未処理のログやイベントを確認することなく、範囲の評価、対応の優先順位付け、一貫性のあるシナリオの共有が容易になります。

直観的な調査

Mobot、クエリエージェント、Sumo Logicのエンティティ中心の関係性グラフが連携することで、調査はより迅速かつ直感的に行えます。アナリストは自然言語で質問を投げかけ、クエリエージェントがそれを正確なクエリに変換し、エンティティモデルがユーザー、デバイス、行動を結びつけて文脈を明らかにします。これらを組み合わせることで複雑な分析が簡素化され、チームは明確かつ迅速にアラートから理解へと移行できます。

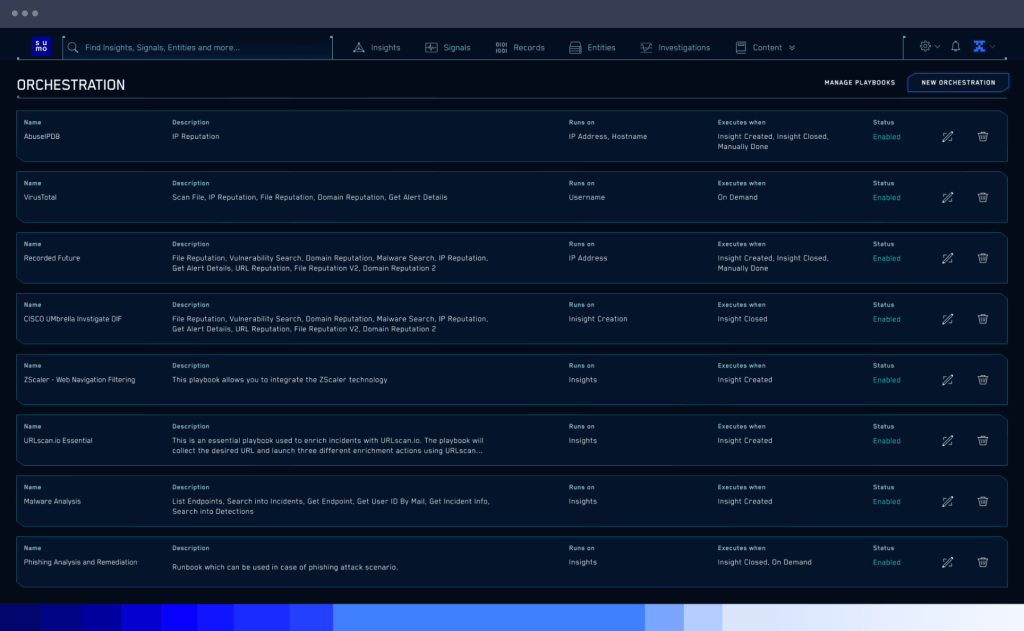

ビルトインの自動化とプレイブック

エンリッチメントと通知アクションでアラートにコンテキストを自動的に追加し、プレイブックを使用して潜在的なセキュリティ脅威に迅速に優先順位を付け、調査し、理解を深めます。

何百ものすぐに使える統合とプレイブックから選ぶか、独自のものを作成できます。Sumo Logic Cloud SIEM Automation Serviceでは、分析情報が作成またはクローズされたときに、手動または自動でプレイブックを実行できます。

脅威の検出、調査、対応

Cloud SIEMは、リアルタイムのデータを使用し対応を自動化することで、セキュリティチームによるサイバー脅威の迅速な検出、調査、無力化を可能にします。

コードとしての検出のサポートにより、セキュリティチームはGitHubでバージョンを含むSIEMルールの管理が行えます。これにより、検出パイプラインにDevSecOpsの厳密性をもたらし、ルールドリフトを大幅に削減できます。

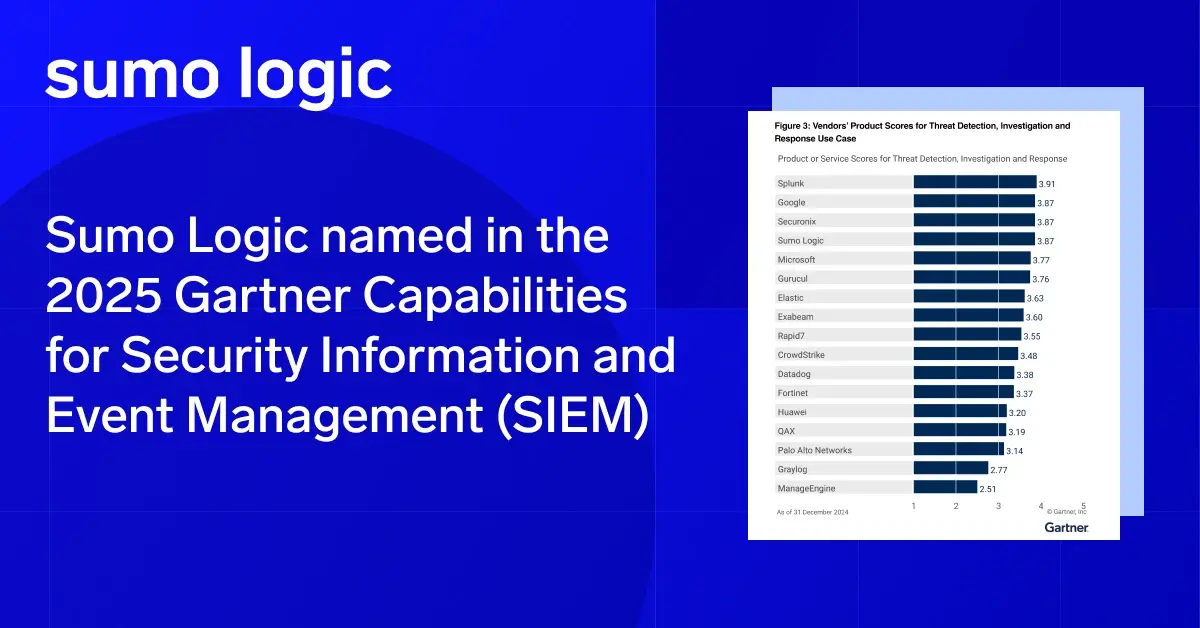

Sumo Logicを選ぶ理由

Sumo Logic Cloud SIEMテクノロジーのメリット

セキュリティオペレーションセンター (SOC) を構築します。誤検出を90%減らすと同時に、セキュリティ脅威の調査1件あたり4時間を節約します。

自動化された分析情報

優先順位付けされたアラートの域を超えて、ユーザーとネットワークのコンテキストで強化された実用的な分析情報により、脅威ハンティングを加速させます。

クラウドネイティブアーキテクチャ

必要に応じてスケーリングできます。当社のSIEMはマルチテナント対応のスケーラビリティと弾力性を提供し、セキュリティチームでSOCの効率を実現します。

UEBAのベースライン作り

ユーザー行動をより迅速に学習し、よりスマートな異常検出で誤検出を減らします。

脅威インテリジェンスの強化

信頼できる複数の情報源 (自社でキュレーションしたフィードを含む) からの脅威インテリジェンスが、すべてのアラートにコンテキストを加えることで、より短時間での調査と対応が可能になります。

コードとしての検出

検出ルールをソフトウェアのように管理し、GitHubと直接同期できます。

よりスマートなアナリストエクスペリエンス

ログ、検出、自動化で、一貫したエクスペリエンスで作業できます。

FAQ

他にもご質問がありますか?

SIEMソフトウェアは、セキュリティ情報管理 (SIM) ツールとセキュリティイベント管理 (SEM) ツールの機能を統合したものです。

SIMテクノロジーは、さまざまなデータタイプで構成されるログから情報を収集します。対照的に、SEMは特定の種類のイベントをより詳しく調べます。

複数のソースから収集されるコンピューターログデータを一元化しながら、自動生成されたコンピューターログからセキュリティ関連のデータを収集、監視、分析することができます。この包括的なセキュリティ ソリューションにより、正式なインシデント対応プロセスが可能になります。

SIEMソフトウェアツールの代表的な機能は以下のとおりです。

- セキュリティ関連データの収集、分析、および提示

- セキュリティアラートのリアルタイム分析

- セキュリティデータのロギングとレポートの生成

- アイデンティティおよびアクセス管理

- ログ監査とレビュー

- インシデント対応とセキュリティ運用

SIEM は、以下を含む主要な機能を通じて、優れたインシデント対応とエンタープライズセキュリティの成果を実現します:

データ収集 – SIEM ツールは、さまざまなソースやアプリケーションからのイベントログやシステムログ、セキュリティデータを 1 か所に集約します。

相互関連付け – SIEM ツールは、共通属性を持つデータ断片を結び付ける多様な相互関連付けテクノロジーを活用し、そのデータを SecOps チームが活用可能な情報へと変換するのをサポートします。

アラート – SIEM ツールは、セキュリティイベントを示す可能性のある事前定義済みのシグナルやパターンが検出された場合に、SecOps チームや IT チームに自動的にアラートを発するように構成できます。

データの保持 – SIEM ツールは大量のログデータを保存するように設計されているため、セキュリティチームは一定期間のデータを相互に関連付けることができ、当初検出されなかった可能性のある脅威やサイバー攻撃についてフォレンジック調査を行うことができます。

解析、ログの正規化と分類 – SIEM ツールは、数週間あるいは数か月前に生成された可能性のあるログの解析を容易にします。解析、ログの正規化、分類は、SIEM ツールの追加機能であり、ログの検索性を高め、数百万件ものログエントリを精査する場合でもフォレンジック分析を可能にします。

SIEM の代表的なユースケースを以下に紹介します:

コンプライアンス – データセキュリティおよびプライバシーコンプライアンス規制を満たすため、コンプライアンスプロセスを合理化。例えば、顧客からクレジットカード情報を収集する加盟店向けのデータセキュリティ基準であるPCI DSSに準拠するため、SIEMはネットワークアクセスとデータベース内のトランザクションログを監視し、顧客データへの不正アクセスがないことを確認します。

インシデント対応 – インシデント対応活動の効率性と迅速性を向上。侵害が検出された場合、SecOpsチームはSIEMソフトウェアを使用して、攻撃が企業セキュリティシステムをどのように突破したか、また侵害の影響を受けたホストやアプリケーションを迅速に特定できます。SIEMツールは自動化されたメカニズムを通じて、こうした攻撃に対処することさえ可能です。

脆弱性管理 – ネットワークとITインフラを積極的にテストし、サイバー攻撃の侵入経路を検知・対処。SIEMソフトウェアツールは、ネットワーク脆弱性テスト、スタッフ報告、ベンダー発表と並んで、新たな脆弱性を発見するための重要なデータソースなのです。

脅威インテリジェンス – 高度な持続的脅威(APT)やゼロデイ脅威に対する脆弱性を低減するため、緊密に連携。SIEMソフトウェアツールは、アプリケーションスタック内で生成されるログデータを収集・分析するためのフレームワークを提供します。UEBA を活用すれば、内部脅威をプロアクティブに発見できます。

Sumo Logic Cloud SIEMは、Sumo Logicセキュリティプラットフォームの一部であり、ログを活用したクラウドネイティブな多目的ソリューションです。Cloud SIEMに加え、Sumo Logicの強力なログ分析プラットフォームは、インフラモニタリング、アプリケーションの観測可能性、セキュリティのためのログをサポートし、アプリの監視、トラブルシューティング、セキュリティ確保を実現します。

Sumo Logic SIEMがお客様に選ばれている理由は、次のような差別化された機能にあります:

単一の統合ログ分析プラットフォーム – 開発者、セキュリティ、運用、LOB チーム向けの単一の統合ソリューション。

クラウドネイティブの分散型アーキテクチャ – データを失うことのない、ログを活用したスケーラブルなマルチテナントプラットフォーム。

ティア式の分析とクレジット制のライセンス – データの増加に予算の追加が追い付かない場合でも、柔軟なサブスクリプションで対応可能です。

機械学習と高度な分析 – 機械学習を活用して問題をより迅速に特定、調査、解決します。

監査とコンプライアンスに追加構成なしで対応 – 非常に広範な認証や証明書で、コンプライアンスを容易に証明できます。

セキュア・バイ・デザイン – 当社は、認証、証明、ペンテスト、コードレビュー、有償バグ報奨金プログラムに、毎年数百万ドルを投資しています。