CLOUD-SIEM-AUTOMATISIERUNG

Verwandeln Sie Komplexität in Erkenntnisse

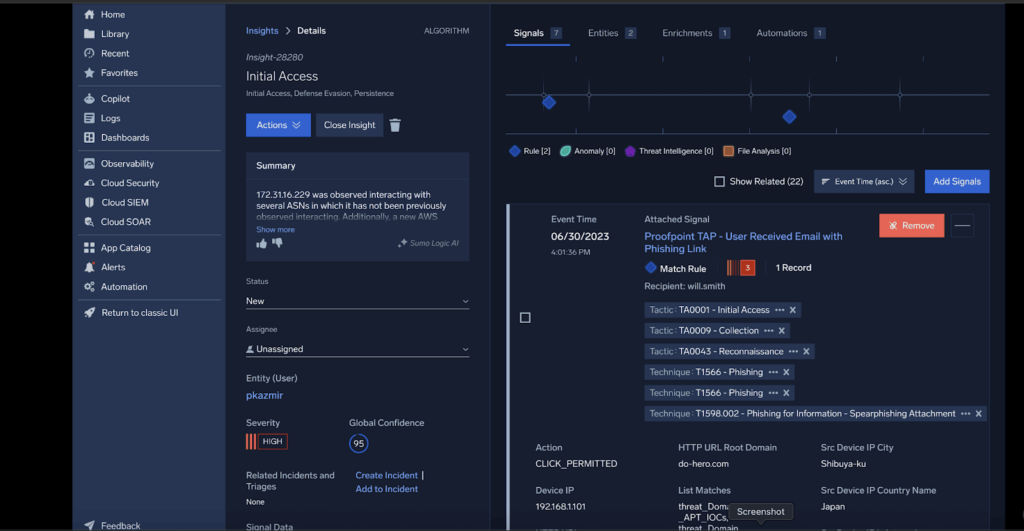

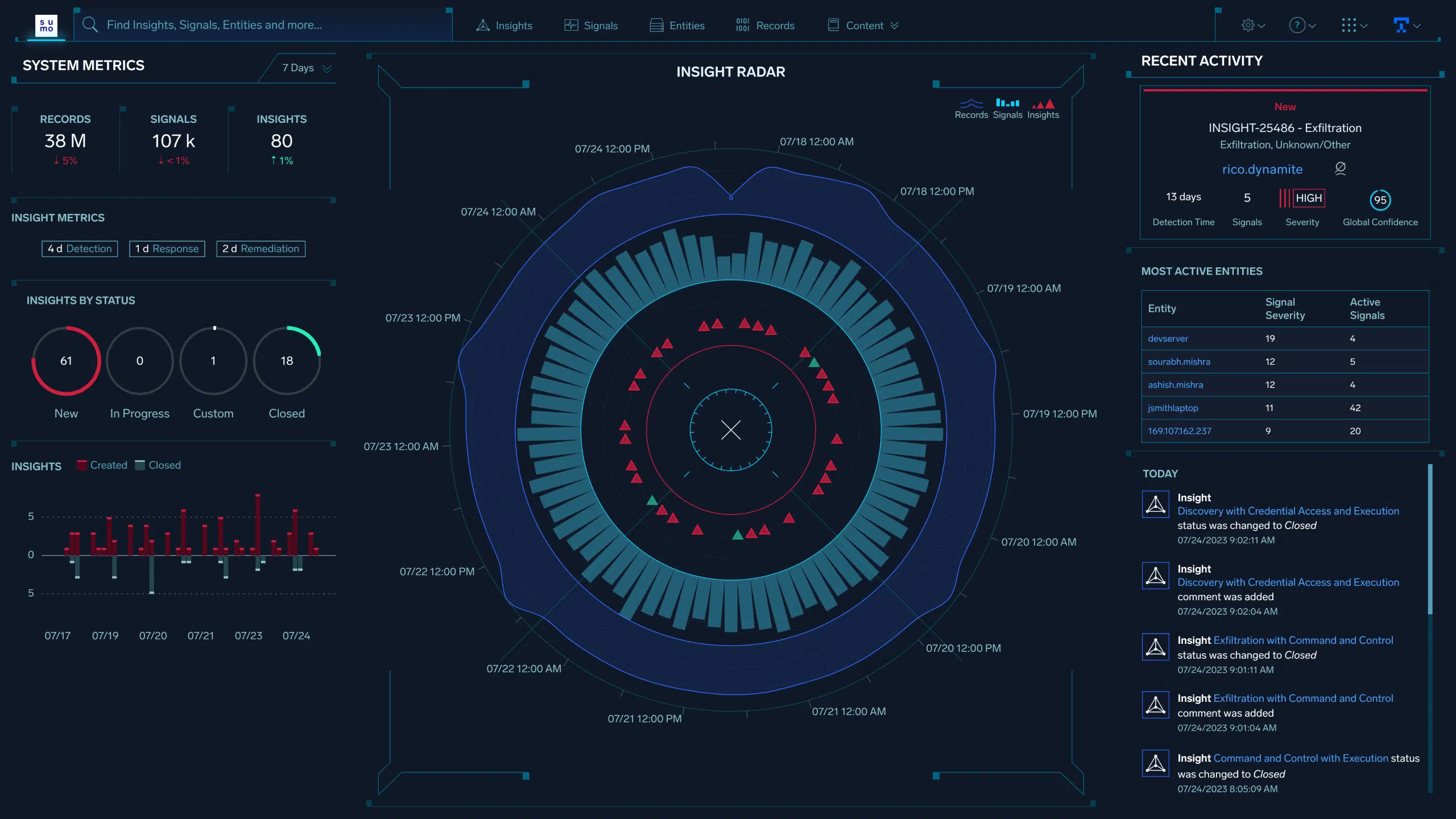

Cloud SIEM

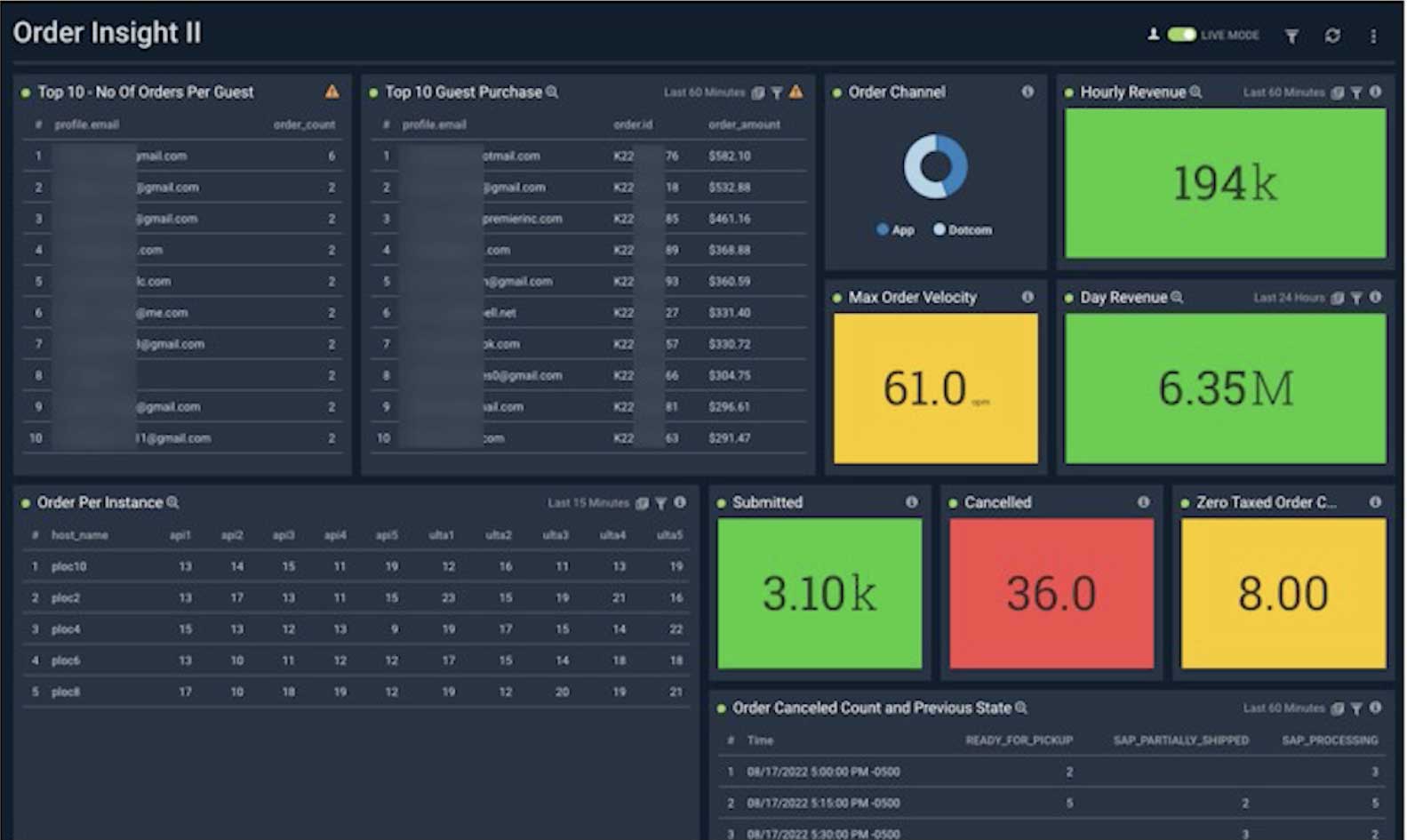

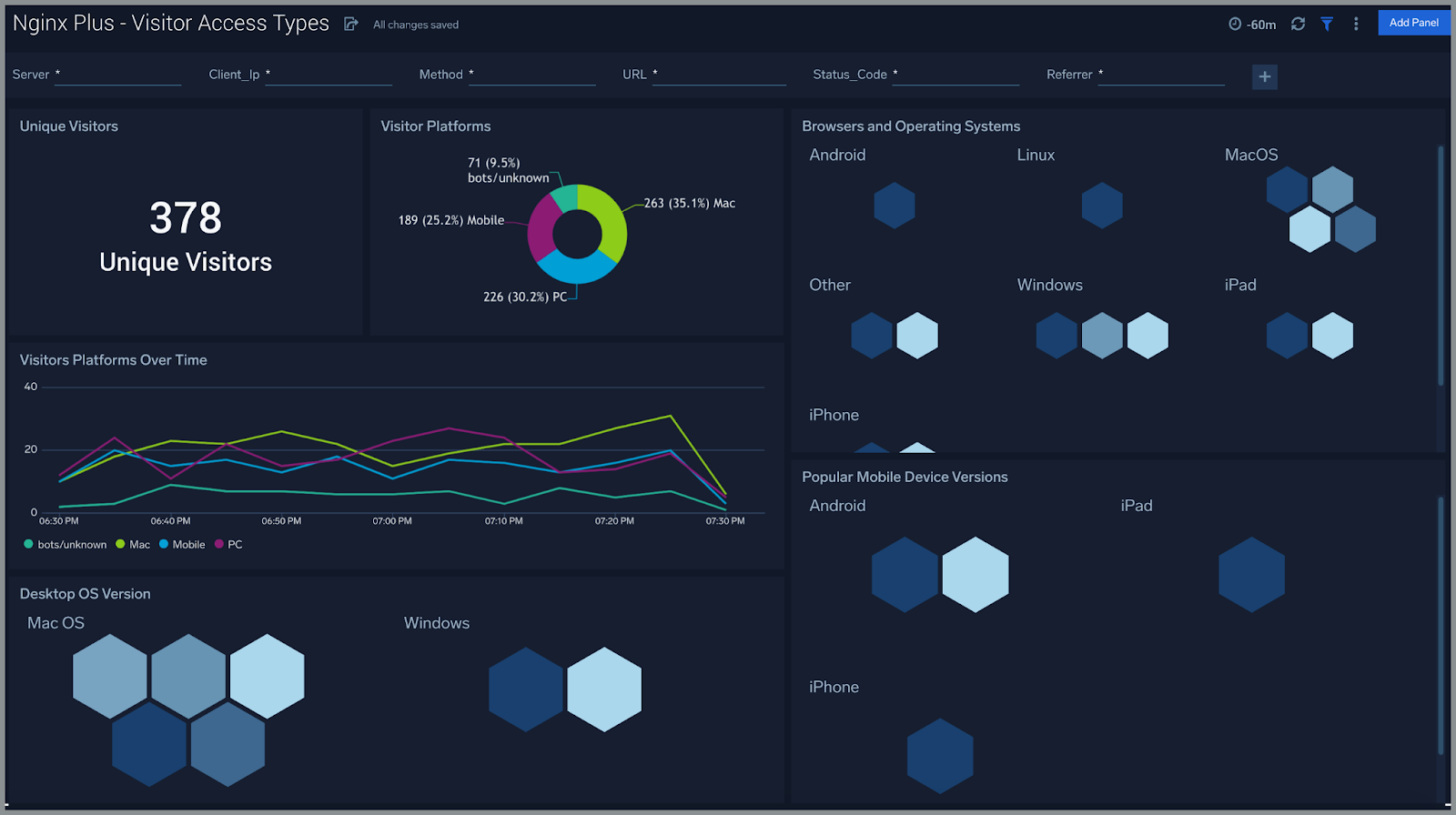

Beschleunigen Sie die Untersuchung von Vorfällen durch automatische Zuordnung von Warnmeldungen und Korrelation von Bedrohungen durch Log-Analysen.

Logs for Security

Reduzieren Sie das Rauschen

Sumo Logic Dojo AI

Signale und Insights

Sumo Logic Dojo AI

Entdecken Sie eine Multi-Agenten-KI-Plattform, die intelligente Sicherheitsabläufe und Reaktionen auf Vorfälle ermöglicht.

Über 450

leistungsstarke

Integrationen

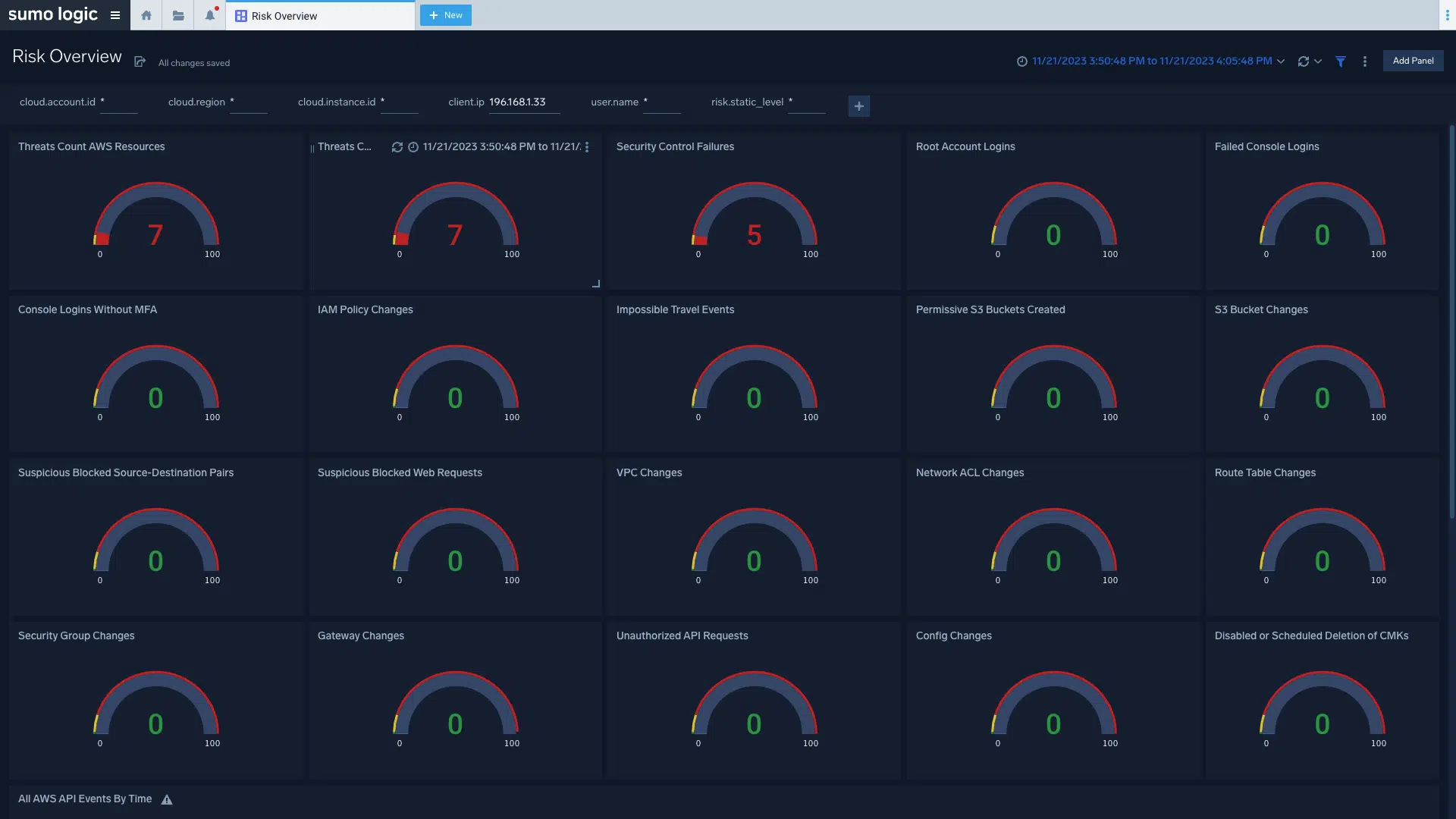

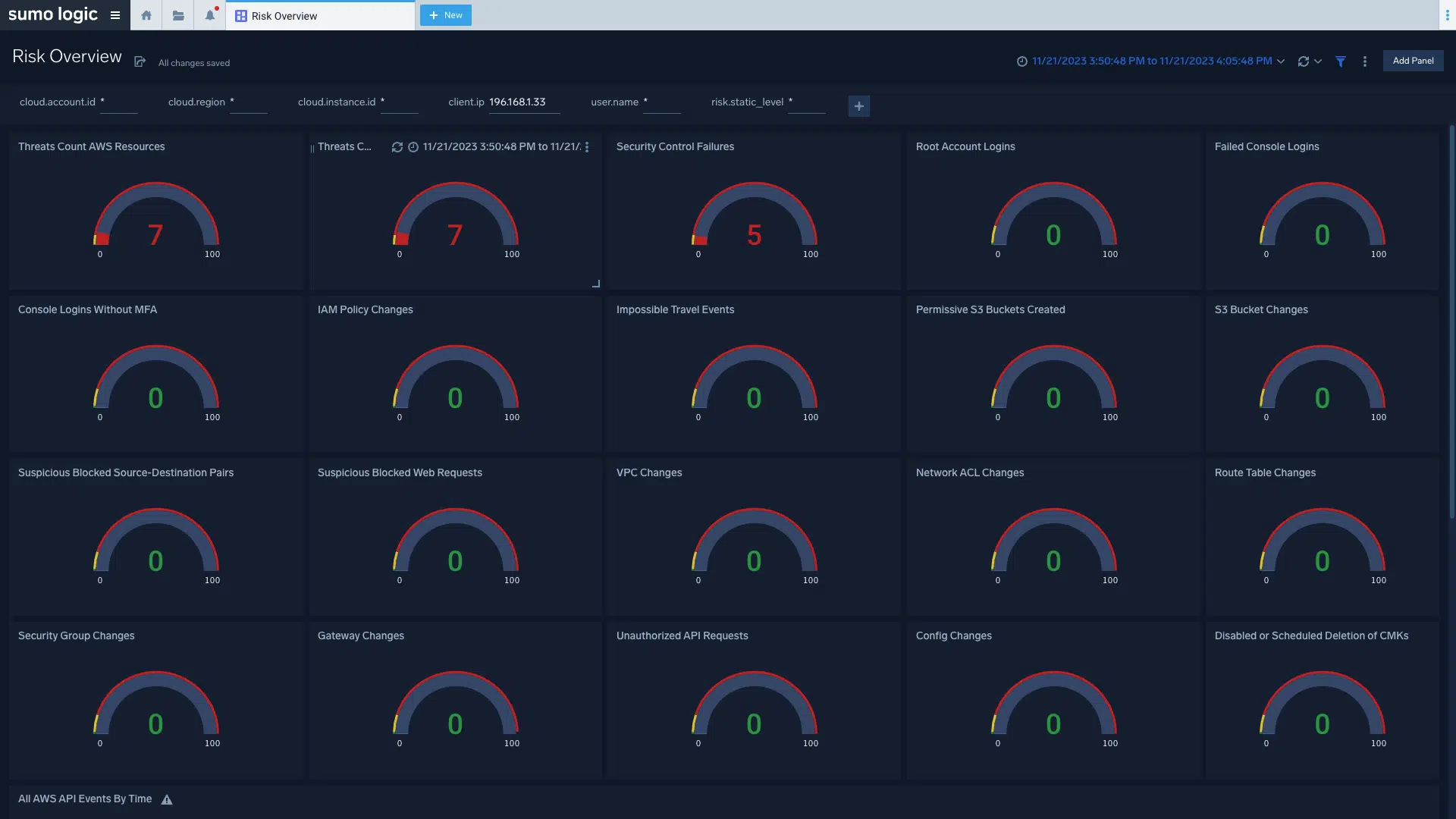

Sicherheit

durch Design

Zusätzliche Ressourcen

Splunk vs. Sumo Logic

Der isolierte Ansatz von Splunk für Log-Analysen und SIEM verursacht höhere Bereitstellungskosten und mehr Komplexität. Mit Sumo Logic entfallen Überschreitungsgebühren und Sie können nahtlos skalieren.

Datadog vs. Sumo Logic

Datadog kann unstrukturierte Daten nicht bewältigen. Erfahren Sie, warum der einheitliche Ansatz von Sumo Logic für Logs und ein Cloud-natives SIEM den Unterschied machen.

SecOps-Einblicke 2025

Die Sicherheit wird für Unternehmen immer komplizierter. Anwendungsumgebungen verändern sich schnell, da DevOps-Teams die Geschwindigkeit erhöhen und die Datenmengen wachsen.

Warum Mambu zu Sumo Logic migriert ist

In diesem Vortrag erzählt Mambu, wie die Partnerschaft mit Sumo Logic dem Unternehmen zu mehr Transparenz, Compliance und Sicherheit verholfen hat.

FAQ

Haben Sie noch Fragen?

SIEM-Software vereint die Fähigkeiten von Security Information Management (SIM) und Security Event Management (SEM).

Die SIM-Technologie sammelt Informationen aus einem Protokoll, das aus verschiedenen Datentypen besteht. Im Gegensatz dazu werden bei SEM bestimmte Arten von Ereignissen genauer untersucht.

Mit beiden gemeinsam können Sie sicherheitsrelevante Daten aus automatisch generierten Computerprotokollen sammeln, überwachen und analysieren und gleichzeitig Computerprotokolldaten aus verschiedenen Quellen zentralisieren. Diese umfassende Sicherheitslösung ermöglicht einen formalisierten Prozess zur Reaktion auf Vorfälle.

Zu den typischen Funktionen eines SIEM-Software-Tools gehören:

- Sammeln, Analysieren und Präsentieren von sicherheitsrelevanten Daten

- Echtzeit-Analyse von Sicherheitswarnungen

- Protokollierung von Sicherheitsdaten und Erzeugung von Berichten

- Identitäts- und Zugriffsmanagement

- Log-Auditing und -Überprüfung

- Incident Response und SecOps

SIEM liefert hervorragende Ergebnisse bei der Reaktion auf Vorfälle und bei der Unternehmenssicherheit durch mehrere Schlüsselfunktionen, darunter:

Datensammlung – SIEM-Tools fassen Ereignis- und Systemprotokolle sowie Sicherheitsdaten aus verschiedenen Quellen und Anwendungen an einem Ort zusammen.

Korrelation – SIEM-Tools verwenden verschiedene Korrelationstechniken, um Daten mit gemeinsamen Attributen zu verknüpfen und helfen dabei, diese Daten in verwertbare Informationen für SecOps-Teams umzuwandeln.

Alarmierung – SIEM-Tools können so konfiguriert werden, dass sie SecOps oder IT-Teams automatisch alarmieren, wenn vordefinierte Signale oder Muster erkannt werden, die auf ein Sicherheitsereignis hinweisen könnten.

Datenspeicherung – SIEM-Tools sind so konzipiert, dass sie große Mengen an Protokolldaten speichern können. Sie stellen sicher, dass Sicherheitsteams die Daten im Laufe der Zeit korrelieren können und ermöglichen forensische Untersuchungen von Bedrohungen oder Cyberangriffen, die möglicherweise zunächst unentdeckt geblieben sind.

Parsing, Protokollnormalisierung und Kategorisierung – SIEM-Tools erleichtern Unternehmen die Analyse von Protokollen, die möglicherweise vor Wochen oder sogar Monaten erstellt wurden. Parsing, Protokollnormalisierung und Kategorisierung sind zusätzliche Funktionen von SIEM-Tools, welche die Durchsuchbarkeit von Protokollen verbessern und forensische Analysen ermöglichen, selbst wenn Millionen von Protokolleinträgen zu durchsuchen sind.

Zu den beliebten SIEM-Anwendungsfällen gehören:

Compliance – Optimieren Sie den Compliance-Prozess, um die Vorschriften bezüglich Datensicherheit und Datenschutz einzuhalten. Um beispielsweise den PCI DSS einzuhalten, den Datensicherheitsstandard für Händler, die Kreditkarteninformationen von ihren Kunden sammeln, überwacht SIEM den Netzwerkzugriff und die Transaktionsprotokolle innerhalb der Datenbank, um sicherzustellen, dass kein unbefugter Zugriff auf Kundendaten stattgefunden hat.

Reaktion auf Vorfälle – Erhöhen Sie die Effizienz und Zeitnähe der Reaktion auf Vorfälle. Wenn eine Sicherheitsverletzung entdeckt wird, können SecOps-Teams mithilfe von SIEM-Software schnell feststellen, wie der Angriff in die Sicherheitssysteme des Unternehmens eingedrungen ist und welche Hosts oder Anwendungen von der Verletzung betroffen waren. SIEM-Tools können sogar durch automatisierte Mechanismen auf diese Angriffe reagieren.

Schwachstellen-Management – Testen Sie Ihr Netzwerk und Ihre IT-Infrastruktur proaktiv, um mögliche Einfallstore für Cyberangriffe zu erkennen und zu beseitigen. SIEM-Software-Tools sind eine wichtige Datenquelle für die Entdeckung neuer Schwachstellen, zusammen mit Tests auf Netzwerkschwachstellen, Mitarbeitermeldungen und Herstellerankündigungen.

Bedrohungsdaten – Arbeiten Sie eng zusammen, um Ihre Anfälligkeit für Advanced Persistent Threats (APTs) und Zero-Day-Bedrohungen zu verringern. SIEM-Software-Tools bieten einen Rahmen für das Sammeln und Analysieren von Protokolldaten, die innerhalb Ihres Anwendungs-Stacks erzeugt werden. Mit UEBA können Sie Insider-Bedrohungen proaktiv aufdecken.

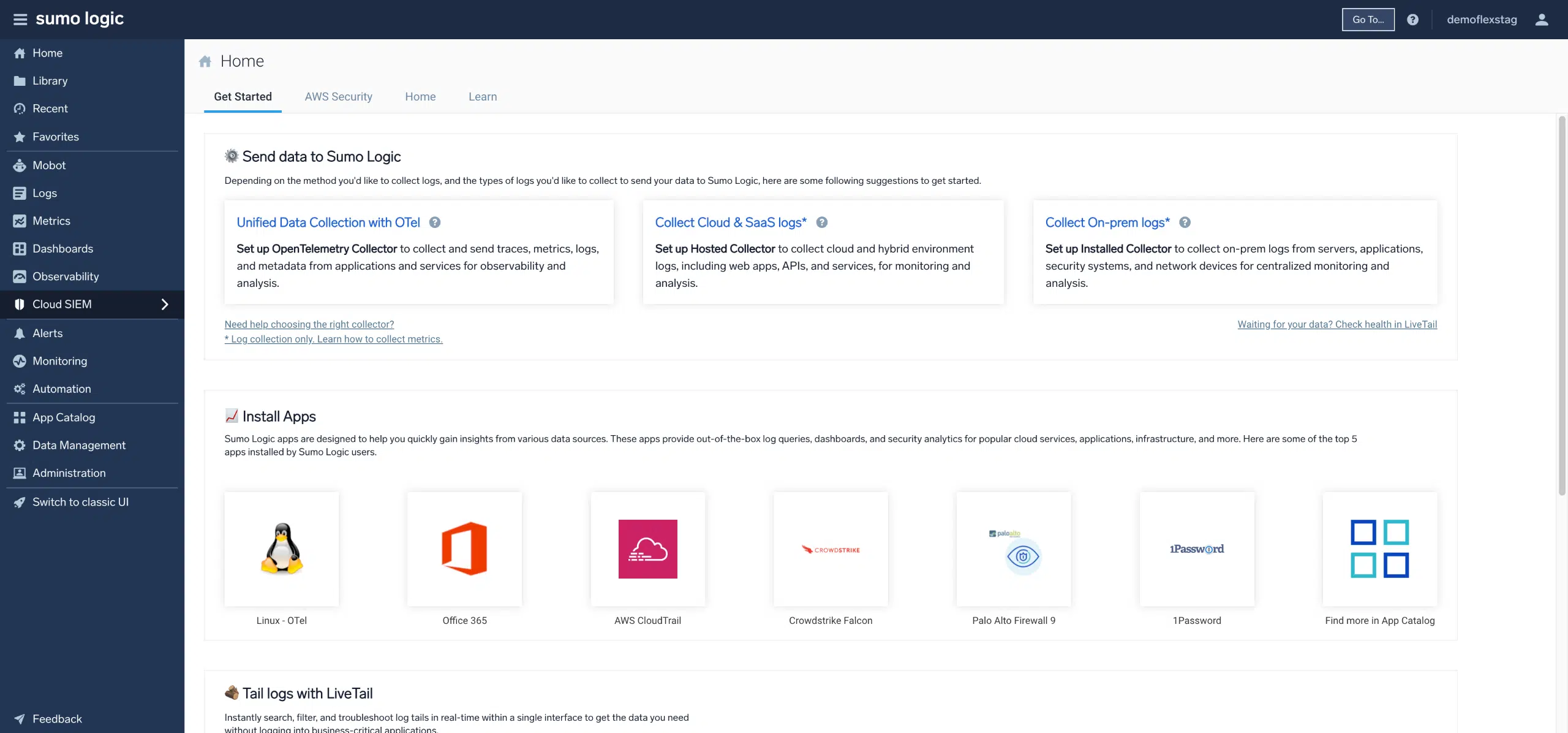

Sumo Logic Cloud-SIEM ist Teil der Sumo Logic Sicherheitsplattform, einer Cloud-native Mehrzweck-Lösung, die auf Logs basiert. Zusätzlich zu Cloud-SIEM unterstützt die robuste Log-Analyse-Plattform von Sumo Logic auch Infrastructure Monitoring, Application Observability und Logs for Security zur Überwachung, Fehlerbehebung und Absicherung Ihrer Anwendungen.

Kunden setzen auf Sumo Logic SIEM aufgrund folgender differenzierter Funktionen:

Eine integrierte Plattform für die Log-Analyser – eine einzige integrierte Lösung für Entwickler, Sicherheits-, Betriebs- und LOB-Teams.

Cloud-native, verteilte Architektur – skalierbare, mandantenfähige Plattform auf Basis von Logs, mit der Sie niemals Ihre Daten verlieren.

Gestaffelte Analyse und Kreditlizenzierung – profitieren Sie von flexiblen Abonnements, die skalieren, wenn Ihre Daten schneller wachsen als Ihr Budget.

Machine Learning und erweiterte Analysen – Dank Machine Learning können Sie Probleme schneller erkennen, untersuchen und beheben.

Sofort einsatzbereite Audit- und Compliance-Funktionen – Sie können problemlos die Konformität mit den umfassendsten Zertifizierungen und Bescheinigungen nachweisen.

Secure by design – Wir investieren jedes Jahr Millionen in Zertifizierungen, Bescheinigungen, Pen-Tests, Code-Reviews und bezahlte Bug-Bounty-Programme.