SecOps und groß angelegte Konferenzen haben mehr gemeinsam, als man denkt: zu viel Rauschen, zu viele Tools und mangelnde Klarheit. Beide Bereiche können einen mit Informationen überfluten, während man sich durch ein Labyrinth aus Akronymen und vollmundigen Behauptungen arbeitet, nur um am Ende vor noch mehr offenen Fragen zu stehen.

RSA-Konferenz ist da keine Ausnahme. Die Stände sind voll mit KI-Versprechen und Schlagwörtern, doch es mangelt an Transparenz darüber, wie die Lösungen tatsächlich funktionieren. Das Standpersonal wetteifert hektisch darum, Ihren Badge zu scannen, um die internen Ziele gegenüber den Kollegen zu erreichen – kann aber die aggressiven Werbeversprechen des eigenen Unternehmens oft nicht mit echten, kundenorientierten Belegen untermauern.

Am Stand Nr. 6261 macht Sumo Logic die Dinge anders. Unsere Sicherheitsexperten sind hier, um das Problem, das Sie zu lösen versuchen, besser zu verstehen – und nicht nur, um Sie zu überzeugen, dass wir glauben, Ihnen helfen zu können.

In diesem Jahr bieten wir gezielte Verbesserungen, die Sie beim Aufbau und Betrieb einer intelligenten Sicherheitslösung unterstützen. Sehen Sie, wie die zentralisierte Verwaltung von Sicherheitsprotokollen in großem Umfang TDIR mit Echtzeit-Analysen, Automatisierung und Cloud-übergreifender Transparenz optimiert. Diese Funktionen wurden entwickelt, um Ihren Arbeitsalltag zu verbessern: Sie integrieren Intelligenz in jede Ebene des Security-Workflows, reduzieren Reibungsverluste und liefern fundierte Erkenntnisse über Erkennung, Untersuchung und Reaktion hinweg.

Das ist neu:

- Mehrere integrierte Bedrohungs-Feeds für flexiblere und genauere Threat Detection

- Historische Daten, die in Minutenschnelle analysiert werden, um Baselines für UEBA-Regeln zu erstellen

- Optimierte Listenansichten, die relevante Daten schneller anzeigen

- Ausführen von Playbooks für Aktionen in einem Workflow mit Automation Service

- Brücke zwischen Sicherheit und DevOps-Workflow durch CI/CD-Verfahren in GitHub

- Eine Vorschau auf KI-gesteuerte Insight-Zusammenfassungen

Lassen Sie uns dafür sorgen, dass sich Ihre Zeit auf der RSAC lohnt. Die Vision von Sumo Logic ist klar: Wir versetzen Teams in die Lage, Bedrohungen immer einen Schritt voraus zu sein, ohne dabei im Grundrauschen unterzugehen. Wir wissen, dass sich die zentralen Herausforderungen in der IT-Sicherheit nicht grundlegend ändern; sie werden lediglich komplexer – durch KI-gestützte Angriffe, eine wachsende Anzahl unzusammenhängender Tools und Alarme sowie begrenzte Ressourcen bei gleichzeitigem Druck, immer schneller reagieren zu müssen.

Erhalten Sie früher Einblick in aufkommende Bedrohungen

Threat Intelligence

Sumo Logic unterstützt mehrere Bedrohungs-Feeds, darunter Premium-Anbieter und vom Kunden definierte Feeds über STIX/TAXII. Da jeder Feed bis zu 90 % eindeutige Daten enthält, wird die Erkennung und Untersuchung durch das Layering von Informationen verbessert.

Alle Feeds werden in ein einheitliches Threat-Schema normalisiert und direkt in die Analytics-Pipeline integriert, was angereicherte Alerts und ein schnelleres Triage-Verfahren ermöglicht. Binden Sie Ihre eigenen Threat-Intelligence-Feeds ein, um genau die Abdeckung zu erhalten, die für Ihre Branche oder Ihr Unternehmen spezifisch erforderlich ist. Erfahren Sie mehr darüber, warum die Nutzung mehrerer Feeds für einen individuellen Kontext entscheidend ist.

Sie möchten einen neuen Feed zu Cloud-SIEM hinzufügen? Hier erfahren Sie, wie es geht.

Baseline-Verhaltensweisen in Minuten

UEBA mit historischem Baselining

Traditionelle Verhaltensanalysen beruhen auf statischen Schwellenwerten und brauchen Tage für das Training der Modelle. Sumo Logic UEBA kehrt dieses Modell um: Durch die Nutzung historischer Daten wird das Baseline-Verhalten von Benutzern und Entitäten innerhalb von Minuten etabliert. Das Ergebnis sind intelligentere Alerts mit deutlich weniger Fehlalarmen.

Dieser Ansatz hilft Ihnen dabei, Bedrohungen früher zu erkennen – insbesondere bei Innentätern oder kompromittierten Zugangsdaten – und minimiert gleichzeitig den Aufwand für manuelle Anpassungen. Das Ergebnis sind schnellere und präzisere Untersuchungen, die auf dynamischer Verhaltensanalyse basieren.

Untersuchung beschleunigen

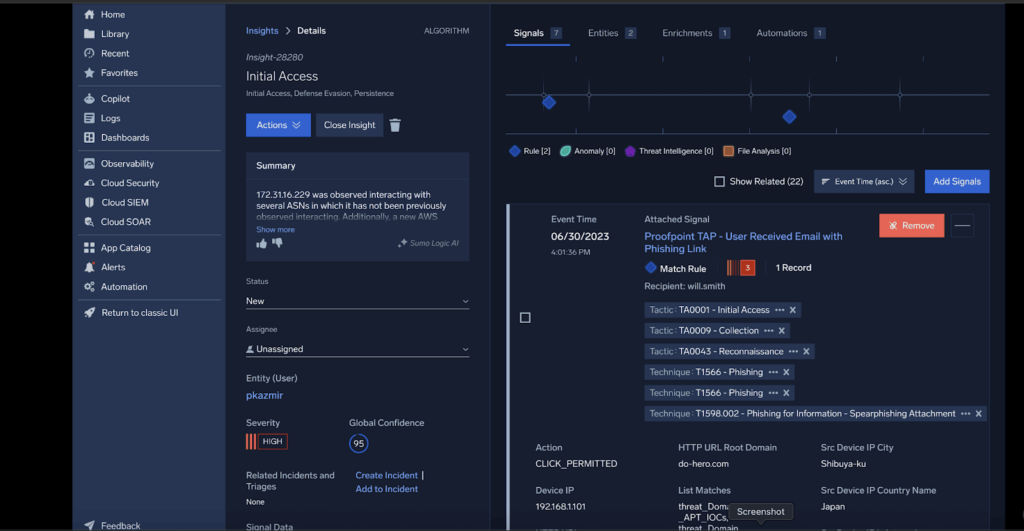

Intelligentere Analyseerfahrung

Sumo Logic setzt neue Maßstäbe für die Analysten-Effizienz durch Updates, die das Rauschen reduzieren und die Reaktionszeit beschleunigen. Optimierte Listenansichten machen wichtige Daten schneller sichtbar, bieten umfassendere Anpassungsmöglichkeiten und erhöhen die Informationsdichte – dies unterstützt Sie dabei, die Triage mit besserem Kontext schneller durchzuführen.

Der Automation Service bringt Low-Code-Playbooks in Cloud SIEM und in die gesamte Plattform und unterstützt dabei Alert-Anreicherung, Benachrichtigungen, Containment-Maßnahmen, Benutzerinteraktionen sowie benutzerdefinierte Aktionen. Sie können Anreicherungsschritte automatisieren (z. B. das Abrufen von Threat Intelligence zu Indikatoren), Statusaktualisierungen durchführen und gezielte Alerts über mehrere Plattformen hinweg versenden. Es ist sogar möglich, ad hoc dedizierte Slack-Channel für die Vorfallbearbeitung zu erstellen.

Aktionen können automatisch ausgelöst werden, wenn ein Insight erstellt oder geschlossen wird. So verbringen Sie weniger Zeit mit dem Wechsel von Tools und mehr Zeit mit der Beseitigung von Bedrohungen. Diese Updates helfen Teams, Arbeitsabläufe zu optimieren, die MTTR zu verkürzen und bei jedem Schritt sicher zu handeln.

Erkennungsregeln in GitHub verwalten

Detection-as-Code

Detection-as-Code überträgt moderne Praktiken der Softwareentwicklung auf den Sicherheitsbereich. Teams können Erkennungsregeln nun in GitHub verwalten – inklusive vollständiger Versionskontrolle, Peer-Reviews und CI/CD-Pipelines –, wobei alle Änderungen direkt mit ihrer aktiven Sumo Logic-Instanz synchronisiert werden.

Dieser strukturierte, codegesteuerte Ansatz verhindert das Abdriften von Regeln, sorgt für Konsistenz und ermöglicht die Zusammenarbeit zwischen Sicherheit- und DevOps-Teams. Das ist Security Engineering vom Feinsten: automatisiert, überprüfbar und auf die Arbeitsweise moderner Teams abgestimmt.

Wenn Sie auf der RSAC sind und mehr erfahren möchten, besuchen Sie die Sitzung über Detection Engineering von Paul Tobia.

Komplexität sekundenschnell in Klarheit verwandeln

KI-gesteuerte Insight-Summaries (Vorschau)

KI-gesteuerte Insight Summaries nehmen Ihnen die schwere Arbeit der Untersuchung ab. Dank generativer KI destilliert diese Funktion große Mengen an Protokoll- und Erkennungsdaten in klare, umsetzbare Erkenntnisse – und zeigt in Sekundenschnelle Ursachen, Angriffspfade und nächste Schritte auf.

Dies reduziert die kognitive Belastung drastisch und hilft Analysten, Bedrohungen zu priorisieren und in Stressszenarien schneller zu handeln. Wenn Schnelligkeit und Klarheit entscheidend sind, liefern KI-Zusammenfassungen beides und verwandeln die Datenflut in schnelle, zielgerichtete Entscheidungen.

Zusammen bilden diese und andere Funktionen die Grundlage intelligenter Sicherheitsabläufe, die Telemetrie, Kontext, Automatisierung und KI vereint und den Teams hilft, präziser und effizienter zu arbeiten. Intelligente SecOps sind nicht nur eine Strategie. Auf diese Weise können moderne Sicherheitsteams alles überblicken und kritische Werte schneller schützen, was die Kontinuität des Geschäftsbetriebs und die Innovation fördert.

Erleben Sie intelligente Sicherheitsabläufe in Aktion an Stand Nr. 6261

Falls Sie die RSAC besuchen und sich gegen die typische Konferenz-Müdigkeit wappnen möchten, besuchen Sie Sumo Logic an Stand #6261 in der North Hall. Erleben Sie dort intelligente SecOps in einer Live-Demo aus erster Hand. Besuchen Sie unsere RSAC-Informationsseite, um mehr über unsere Vorträge zu erfahren, oder buchen Sie einen Termin, um zu besprechen, wie Intelligent SecOps Ihre Detection-and-Response-Strategie transformieren kann.

Sie nehmen dieses Jahr nicht an der RSAC teil? Kein Problem – Sie können jederzeit eine Demo buchen und sehen, was wir auf der Messe präsentieren.