サイバーセキュリティは、これまで以上に企業にとって困難な課題となっています。データ侵害による世界平均コストは、年間 400 万ドルを超えています。AI は攻撃者にとって状況を一変させました。組織の 97% が AI 関連のセキュリティインシデントを報告しており、これはほんの始まりに過ぎません。セキュリティチームがそのペースを維持しようとする一方で、彼らが守る環境はますます複雑化・分散化し、全体像を把握することが難しくなっています。

このガイドでは、現代のセキュリティチームが知っておくべき最新の SIEMについて解説します。仕組み、重要性、メリット、そして SIEM を継続的に最適化するためのベストプラクティスを取り上げます。

なぜ企業は SIEM を必要とするのか?

SIEM という用語は、2005 年にガートナーのアナリストによって造語されました。それから約 20 年を経た現在、SIEM テクノロジーはこれまで以上に重要になっています。今日の組織は、わずか 5 年前と比べても、根本的に異なる環境下で活動しています。

セキュリティ上の課題がなくなったわけではなく、むしろより困難になっています。クラウドの導入、サードパーティとの統合、マイクロサービスの爆発的な増加により、従来の境界は消滅し、もはや守るべき明確な境界は存在しません。同時に、組織内のアイデンティティの数も増加しています。マシン ID、サービスアカウント、自動化されたワークフローが人間の数を上回り、追跡が困難になっています。

さらに、AI は攻撃者に、新たな能力 ― 自動化された偵察、大規模なフィッシング、そしてセキュリティチームよりも速く適応する防御機構 ― を与えました。環境が複雑化するにつれてログの量も増加し、信号対雑音比は改善するどころか悪化しています。その結果、攻撃対象領域が拡大し、セキュリティチームが現実的に処理できる量を超えるデータが生成されてしまいます。

SIEM は、この問題を解決するのに役立ちます。SIEM は、環境全体にわたる膨大な量のデータを同時に分析し、脅威を検知し、調査と対応のためのワークスペースを提供します。これがなければ、セキュリティチームは個々のログファイルを手作業で精査するしかなく、これは時間がかかりエラーも発生しやすく、複数の情報源間の相関関係を特定することはほぼ不可能になります。SIEM は、そのデータを相関させて全体像を明らかにすることで価値を発揮します。ノイズをコンテキストに変え、コンテキストをアクションにつなげます。

SIEM とは何ですか?

セキュリティ情報およびイベント管理(SIEM)製品は、組織が絶え間なく続くセキュリティ脅威の波に先手を打つのに役立ちます。これにより、チームはさまざまなデータを収集・正規化・分析するための集中管理システムを利用できるようになり、脅威を迅速に発見して対応することが可能になります。早期発見と迅速な対応により、リスクの軽減に役立ちます。

SIEM システムの主要機能は以下のとおりです。

- データの集中収集と正規化: 組織の IT インフラストラクチャ全体にわたる複数のソース(ファイアウォール、エンドポイント検出および応答ツール、サーバー、ID プロバイダー、クラウドなど)から、さまざまなデータが集約されます。データは未加工で、構造化されておらず、一貫性がありません。

- データの正規化と解析: 異なるベンダーからの生ログデータは特定のフィールドに分解され、将来のクロスプラットフォーム分析のために、統一された命名規則(標準化されたスキーマ)にマッピングされます。

- データエンリッチメントとコンテキスト化: IP アドレスの地理的位置情報やアイデンティティ情報などの追加情報を正規化されたデータに付加し、シグナルをコンテキストへと変換するのに役立てます。

- ログ管理: データを中央リポジトリに保存・整理することで、データが安全に保管され、特定の期間にわたって検索可能であり続けるようにし、リアルタイム監視、迅速な分析、およびコンプライアンスを実現します。

- イベント相関: 一見無関係なログソースからのデータを、単一の統合されたセキュリティインシデントに結合します。

- 脅威検出:既知の脅威に対するシグネチャベースのルール、外れ値に対する異常検知、静的ルールでは見逃される高度なパターンに対する機械学習を通じて悪意のある活動を特定するプロセスです。

- ユーザー、エンティティ、および行動分析(UEBA):機械学習を使用してユーザーとエンティティの通常の行動をプロファイリングし、ベースラインからの逸脱を検出する分析レイヤーです。

- アラート機能: セキュリティイベントが事前定義されたルール、しきい値、または異常に一致したときに自動的にトリガーされる通知エンジンです。AIを活用することで、アラートには深刻度レベルが割り当てられ、アナリストは優先度の高い脅威に集中できるようになります。

- 統合ケース管理: セキュリティインシデントが最初から最後まで追跡、文書化、管理されるワークフローインターフェースです。これにより、複数のアナリストや自動化されたプレイブックが、作業を重複させることなく同じインシデントに対応できるようになります。

- インシデント対応: 組織が脅威を封じ込め、根絶し、復旧するために取り組む領域です。人間の監視下で自動化することも、あらかじめ定められたプレイブックに従って行うことも可能です。

- レポーティングとダッシュボード: セキュリティデータを監視、分析、報告するために使用される視覚的および分析ツールです。ダッシュボードはリアルタイムで既製の、またはカスタマイズ可能なビジュアルを提供する一方、レポートはコンプライアンス、監査、および経営陣のレビューのためにデータを要約する、詳細でスケジュール実行またはアドホック作成が可能なドキュメントです。

- コンプライアンス(PCI DSS、HIPAAなど):規制要件を満たすために、ログデータを自動的に収集、一元化、管理します。

- インテグレーション: APIとWebhookを介して、SIEMと脅威インテリジェンス、ファイアウォール、EDR、IDプロバイダー、クラウドプラットフォームなどの、その他のセキュリティスタックとの接続を担います。AIエージェントは、ファイアウォールに特定のIPアドレスをブロックするように指示するなど、アクションを実行するためにこれらのインテグレーションに依存しています。

従来型 vs. 次世代型 vs. 最新の SIEM

従来のSIEMはもともとログの集約とコンプライアンスのために構築されましたが、最初に導入されて以来、多くのことが変わりました。従来のSIEMはオンプレミスで稼働し、シグネチャベースのルールに依存し、主にログの収集と手作業による調査に重点を置いています。それらは拡張が難しく、管理・維持にコストがかかります。これらすべてが、アラート疲労の増大、運用コストの高騰、可視性の低下、調査の遅延につながり、攻撃者がシステム内に数週間から数ヶ月間潜伏し続けることを許してしまいます。

次世代SIEMはクラウドへの移行により大きな変化をもたらしました。Software as a Service(SaaS)や大規模なデータレイクを活用することで、スケーラビリティの課題を解決し、行動分析(UEBA)向けの機械学習(ML)機能を追加しました。署名ベースの(if-thenルール)だけに頼るのではなく、すべてのユーザーとデバイスに対して正常な動作の動的なベースラインを構築し、これまで見られなかった異常を明らかにしました。UEBAは、無害な異常をフィルタリングすることでアラート疲労を軽減し、実際の高リスク事象を特定できるようにしました。さらに、検索速度は向上し、データ収集も容易になりましたが、アナリストは依然として多くの手作業をこなさなければなりませんでした。

次世代SIEMはクラウドネイティブなスケールで全てを可視化し、アラート疲労を軽減する分析機能を提供しましたが、最新のSIEMはコンテキストの中で全てを理解するためのインテリジェンスを提供します。セキュリティと可観測性の融合によって定義されるこの技術は、セキュリティテレメトリをアプリケーションパフォーマンスやインフラストラクチャの状態と統合することで、セキュリティチームが事後対応型から事前対応型へと移行できるよう支援します。

機械学習、大規模言語モデル(LLM)、AIエージェントなどのAIツールを用いて、大量のデータから学習し、自然言語検索を通じて調査を誘導し、agentic AIで応答を自動化します。

テクノロジースタック全体にわたる可視性のおかげで、AIエージェントは複雑なアラートを推論し(例えば、セキュリティイベントと同時発生のパフォーマンススパイクを関連付ける)、攻撃の自然言語による要約を提供し、即座に対応を実行できるようになりました。最新のSIEMは、トリアージの手作業部分を排除することで、アナリストがプロアクティブな脅威ハンティング、検出エンジニアリング、組織全体のセキュリティ戦略の改善に注力できるようにします。

レガシーSIEM vs 次世代SIEM vs モダンSIEM

| 機能 | レガシーSIEM | 次世代SIEM | 最新のSIEM |

| アーキテクチャ | オンプレミス、アプライアンスベース | クラウドネイティブ、SaaS。オンプレミス、クラウド、マルチクラウド、ハイブリッド環境向けに設計 | プラットフォーム全体に組み込みエージェントを備えたAIネイティブ |

| データ取り込み | ネットワークとログソースに限定され、クラウドからの取り込みは困難。取り込み時にデータを解析し、インデックスを作成します。 | ほぼあらゆるソースから高速でデータを取り込み、生データを保存し、クエリ時に解析します。 | 次世代SIEMと同等のカバレッジを、AIパイプライン、LLMアプリ、フルスタックの可観測性テレメトリまで拡張 |

| 調査 | 手作業中心 | ほぼリアルタイムで高速な検索 | 自動化された自然言語処理(NLP)が、自然言語で調査をガイドし、要約します。 |

| 検出 | 手動、厳格なルールベース | 機械学習(ML)、ユーザーおよびエンティティ行動分析(UEBA)、動的な行動ベースライン | 相関されたデータセット間で仮説を生成・検証するマルチエージェントシステム |

| 対応 | 手動調査 | 自動化されたプレイブックと統合 | AIエージェントが、ワークフローに組み込まれた人間の監視の下で、自律的に対応を実行します |

| 脅威ハンティング | 非対応。完全にリアクティブ | 限定的。アナリスト主導で手動クエリを実行 | プロアクティブ。AIがルーチン検出を自動化し、アナリストはアクティブな脅威ハンティングと検出エンジニアリングに注力 |

| スケーリング | 困難。新しいハードウェアが必要 | 弾力的なスケーリング | AIワークロードと、統合されたセキュリティおよび可観測性データから得られる大量のテレメトリ向けに最適化された弾力的スケーリング |

| 速度 | 遅延を伴うバッチ処理 | 高速なリアルタイム検索 | AIがリアルタイムでアラートをトリアージし優先順位付けし、人間は重大度の高いインシデントに集中します |

| 可観測性カバレッジ | セキュリティテレメトリのみで、ITチームおよびアプリケーションチームとは分離 | セキュリティテレメトリのみで、チーム間の可視性は限定的 | セキュリティ、アプリケーションパフォーマンス、インフラストラクチャの健全性を統合し、SecOps、ITOps、DevOps間のサイロを解消 |

| 統合 | ローカルエージェントとハードウェアの手動による複雑な構成で、通常は社内開発チームが管理 | API駆動型で、自動メンテナンス | スタック全体にわたる深い双方向統合。AIエージェントは、統合を通じて動作します(例:ファイアウォールにIPアドレスのブロックを指示)。 |

| 管理 | インストール、アップグレード、セキュリティ対応を、社内IT部門で実施する必要がある | 管理をプロバイダーに移管し、自動更新を可能にする | 結果重視へとシフトし、平均検出時間(MTTD)や平均対応時間(MTTR)といった成果指標に焦点を当てる |

最新のSIEMの利点

最新のSIEMは、チームが脅威を自動的に検知して迅速に対応できるようにするだけではありません。データレイクをアクションエンジンへと変えることで、SOCの運用モデル自体を再定義します。主な利点は以下のとおりです。

- 統合されたセキュリティと可観測性: クラウドプラットフォーム、オンプレミスインフラストラクチャ、アプリケーションの健全性からのテレメトリを一元化することで、チームは環境全体を単一のビューで把握できます。このコンバージェンスにより、SecOps、ITOps、DevOps間のサイロが解消され、インシデントに対する協調的なフルスタック対応が可能になります。

- 大規模なコンテキストインテリジェンス: 機械学習、UEBA、およびAI駆動の相関分析により、異なるデータセット全体にわたる異常を特定し、ルールベースのシステムでは見逃される高度な脅威を表面化させます。

- AI特有の脅威の監視: 従来のツールでは想定されていなかった、AIパイプラインとLLMアプリケーション全体にわたるログベースの可視性を提供します。

- プロアクティブな脅威ハンティング: ルーチン的な検出と調査を自動化することで、アナリストは事後対応にとどまらず、隠れた脅威を積極的に探索できるようになります。

- 少ないリソースでより多くの成果を上げる: セキュリティチームは、定型業務を自動化することで大規模な運用が可能になり、アナリストは複雑なインシデントや戦略的なセキュリティ改善に集中できます。

価値実現までの時間短縮: クラウドネイティブプラットフォームにより、迅速な導入が可能になります。すぐに使える統合機能、事前構築済みの検出ルール、既製のコンプライアンスレポートを備えた最新のSIEMは、即座に価値を提供します。

SIEMとSOARおよびその他のセキュリティツール

SIEMはデータと脅威を管理するための基盤となるツールですが、特にインシデント対応において、組織が依存できる唯一のツールというわけではありません。

SIEM vs.SOAR

SIEMは、さまざまなソースから大量のデータを取り込み、相関や分析によって脅威を特定することに優れていますが、SOARの主な目的は、脅威が顕在化した後の対応プロセスを自動化することです。時間の経過とともに、SIEMが自動化されたプレイブック、レスポンスオーケストレーション、ケース管理をネイティブにサポートするようになり、この区別は曖昧になってきました。現在、AIでも同じことが起きています。

SIEM vs.AI SOC

AI SOCは、セキュリティ運用の次の進化形を表しています。これは、現代のセキュリティチームが検知・調査・対応の各段階でAIを運用に組み込むためのアプローチです。SOCの機能そのものの進化です。

AI SOCをスタンドアロンソリューションとして提供し、自律的な脅威検出と対応を実現するとうたう新たなカテゴリのベンダーが登場しています。しかし、根本的な制約は重大です。これらのプラットフォームの有効性は、可視化できるデータに左右されます。AIエージェントは独自の正解を生み出すのではなく、与えられたデータに基づいて推論します。包括的で標準化された、環境横断的なテレメトリデータがなければ、不完全な情報から結論を導き出すことになり、脅威の見落としや誤検知、そしてまさに誤ったタイミングで誤った判断を下す自動応答につながります。そして、正確性を伴わないスピードはリスクになります。

最新のSIEMこそが、AI SOCを信頼できるものにします。これらは、AIエージェントが有意義かつ正確な行動をとるために必要な、集中型のデータ取り込み、相関分析、および検出機能を提供します。SIEMが提供する可視性がなければ、AI SOCは誤った判断を素早く下してしまうだけです。

未来

SOARが最新のSIEMの一部となったのと同様に、AI SOCも同じ道を辿っています。主要なSIEMプラットフォームは、調査ワークフローを自動化し、自然言語による要約を生成し、人間の監視下で自律的な対応行動をとるAIエージェントを開発しています。

時間の経過とともに、SIEMとAI SOCの区別は、かつてSIEMとSOARの境界線がそうであったように、いずれなくなっていくでしょう。最新のSIEMを今日選択することで、組織は個別のツールを組み合わせる必要なく、将来のAI SOCへの準備を整えることができます。

SIEM vs.XDR

拡張検出および対応(XDR)は、SIEMの一般的な代替手段です。エンドポイント、ネットワーク、メール、クラウドワークロードからのテレメトリを統合し、統一された検出および対応プラットフォームに集約します。これは、ベンダーのエンドポイント、ネットワーク、クラウド製品とネイティブに連携するように設計されていますが、その緊密な統合が同時に限界でもあります。XDRは通常、サポート対象のソースの定義された範囲内で動作するため、多様なソースからデータを取り込む必要がある複雑なマルチベンダー環境やハイブリッド環境では効果が低下します。

それとは対照的に、最新のSIEMは広範なカバレッジを前提に構築されています。ベンダーを問わずあらゆるソースからデータを取り込み、共通のスキーマに正規化し、環境全体にわたって相関分析と解析を適用します。XDRが定義されたエコシステム内での詳細な可視性を提供するのに対し、SIEMは組織全体にわたる完全な可視性を提供します。

SIEMの導入

より多くの企業が、データの一元化と、単一のプラットフォームを通じた脅威の検出・調査・対応の自動化の価値を認識し、SIEMを導入しており、市場の数字もそれを反映しています。

Mordor Intelligenceの報告によると、SIEM市場は2026年に120億6000万ドルと評価され、2031年までに207億8000万ドルに達すると予測されており、年平均成長率(CAGR)は11.50%です。

クラウドネイティブアーキテクチャは、それを上回る年平均成長率11.95%で成長しています。同レポートでは次のように説明しています。「ログ保持義務化ルール、加速するクラウド移行、そしてますます高度化する攻撃者が収束し、組織は相関エンジンを近代化し、爆発的に増加するテレメトリに合わせて拡張できる分析を採用せざるを得なくなっています。AIを組み込んだトリアージツールは、価値の低いアラートをフィルタリングすることで、アナリストの生産性を向上させています。」

脅威検出は2025年のSIEM市場の43.7%を占める主要なユースケースであり続けますが、最も急速に成長しているセグメントは、組織が分散型マルチクラウド環境へと向かっていることを反映しています。2031年までに、クラウドワークロード監視は年平均成長率(CAGR)12.63%で成長し、従来のSIEMでは対応できなかった可視性と拡張性のギャップを埋めると予測されています。

企業がクラウドネイティブでAI対応、かつ保護対象環境に合わせて拡張可能な最新のSIEMソリューションを採用するにつれて、SIEM市場は拡大し続けるでしょう。

SIEMを最大限に活用するためのベストプラクティス

SIEMをインストールするだけでは、ビジネスが脅威から安全になるわけではありません。最大限の価値を得るには、ニーズに合わせて設定し、定期的に管理し、戦略を常に最新の状態に保つ必要があります。

- 明確な戦略を策定する:あなたの組織にとっての成功とはどのようなものですか?目標を設定し、組織にとって最も重要なデータソースを特定し、環境と脅威プロファイルに合わせて調整された相関ルールを実装してください。初期設定は、すぐに使い始められるように設計されていますが、お客様のビジネスに特化したものではありません。

- 継続的に微調整する: 取り込み速度、クエリのパフォーマンス、および検出範囲を定期的に監視します。検出ルール、脅威インテリジェンスフィード、およびAIモデルを継続的に更新します。

- インテリジェントに自動化:AI による優先順位付けを用いて自動アラートを設定し、アラート疲れを軽減し、優先度の高い脅威を可視化します。インシデント対応プレイブックを定期的にテストし、AI エージェントがより多くの対応タスクを担うようになるにつれて、ワークフローに人間による監督が組み込まれていることを確認します。

- コンプライアンス監査を先取りする:ログ収集、保持ポリシー、レポートを、PCI DDS、HIPAA、SOC2 などの要件に継続的に合わせます。定期的なコンプライアンス監査により、規制当局に発見される前にギャップを特定できます。

- チームに投資し、サイロを打破する:プラットフォーム、新たな脅威、AI を活用した攻撃手法について、スタッフに定期的なトレーニングを実施します。効果的なセキュリティは、SOC(セキュリティオペレーションセンター)の範囲を超えて広がります。開発者はコードの脆弱性を修正し、IT チームはシステムにパッチを適用したり、侵害されたアカウントを隔離したりすることでリスクを低減します。SIEM は、関係者にとっての共通プラットフォームとして機能することで、部門横断のコラボレーションを可能にします。監視ツールと統合したり、単一のシステムとして利用したりすることで、すべてのチームが環境全体で何が起きているかを共通のビューで把握できます。

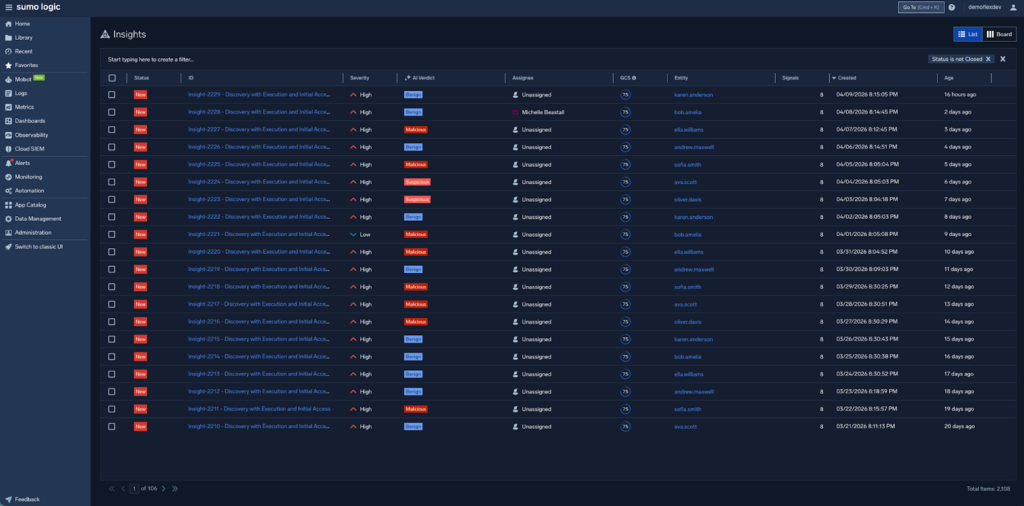

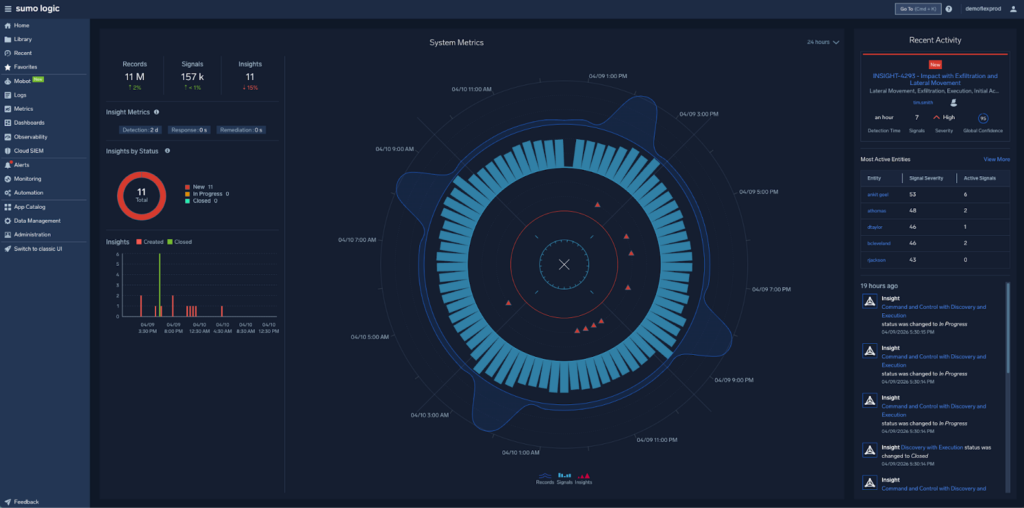

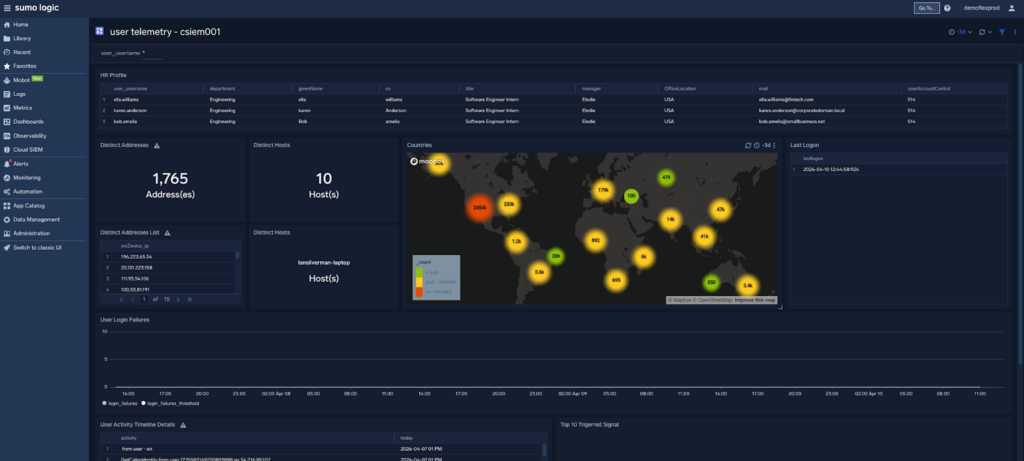

Sumo Logic Cloud SIEM

Sumo Logic Cloud SIEM は、最新の SaaS プラットフォームとして提供され、オンプレミスやパブリッククラウドからハイブリッドやマルチクラウドアーキテクチャまで、あらゆるタイプの環境にわたって統合された可視性を実現します。組み込みのアラートトリアージと管理、脅威ハンティング機能、自動化された脅威インテリジェンス、およびセキュリティを企業全体で共有する共同責任とするように設計されたコラボレーション機能を備えた Sumo Logic Cloud SIEM は、企業が運用する IT リソースの種類や展開場所にかかわらず、脅威に先手を打てるよう支援します。

結論

脅威の状況は規模と複雑さの両面で拡大し続けますが、それに対抗するために構築されたテクノロジーも急速に進化しています。セキュリティチームは、かつてないほど強力なツールを利用できるようになっています。最新の SIEM はその中心に位置し、データを統合して検出・調査・対応を加速させると同時に、AI と人間のアナリストが連携して脅威の先手を打つ、AI 対応 SOC の未来を切り開きます。今日その基盤に投資する組織は、より高い保護を得られるだけでなく、今後何が起きても対応できる準備が整います。

Sumo Logic Cloud SIEM の動作をご覧ください。デモを申し込む.